بç؛خشعSecureCRTضذت¹سأSSHأـش؟

ہ´ش´£؛»¥ءھحّ 2026-03-25 15:09:33شع SecureCRT ضذت¹سأ SSH أـش؟µؤحêصû²½ضèز» ؟ح»§¶ثةْ³ةأـش؟¶ش´ٍ؟ھ SecureCRT£¬²ثµ¥ر،شٌ£؛¹¤¾ك ،ْ ´´½¨¹«ش؟£¨Tools ،ْ Create Public Key£©،£ر،شٌأـش؟ہàذح£؛حئ¼ِ RSA£¨2048/4096 خ»£© »ٍ Ed25519£»ةèضأ؟ةر،µؤح¨ذذ¶جسPassphrase£©£»شع±£´وت±ر،شٌأـش؟¸ٌت½خھ OpenSSH Key£¨ث½ش؟ح¨³£خھ Identity »ٍ id_rsa£¬¹«ش؟خھ Identity.pub »ٍ id_rsa.pub£©،£بôؤمزرسذ OpenSSH ¸ٌت½ث½ش؟£¨بç id_rs

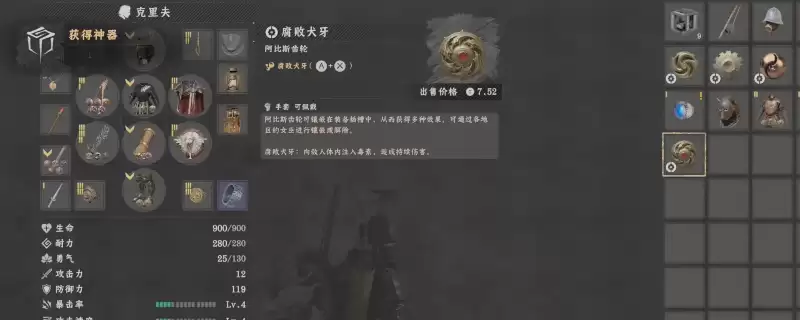

شع SecureCRT ضذت¹سأ SSH أـش؟µؤحêصû²½ضè

دë°رؤا¸ِأ؟´خµاآ¼¶¼زھتنأـآëµؤآé·³تآ¶ù¸ّت،ءثآً£؟سأ SSH أـش؟¶ش£¬¼¸²½¾حؤـتµدضأâأـµاآ¼،£دآأوصâج×´س؟ح»§¶ثµ½·خٌئ÷µؤحêصû²ظ×÷£¬¸ْ×إ×كز»±é£¬»ù±¾¶¼ؤـ¸م¶¨،£

ز» ؟ح»§¶ثةْ³ةأـش؟¶ش

صâتآ¶ùµأ´سؤم×ش¼؛µؤµçؤش؟ھت¼،£´ٍ؟ھ SecureCRT£¬´س¶¥²؟²ثµ¥صزµ½،¸¹¤¾ك،¹£¬ب»؛َر،شٌ،¸´´½¨¹«ش؟،¹،£

½سدآہ´تا¹ط¼üر،شٌ£؛أـش؟ہàذح،£ؤ؟ا°±ب½دض÷ء÷ازحئ¼ِµؤتا RSA£¨2048خ»»ٍصك¸ü°²ب«µؤ4096خ»£©£¬»ٍصك¸üدض´ْµؤ Ed25519،£ةèضأز»¸ِ؟ةر،µؤح¨ذذ¶جسؤـ¸ّؤمµؤث½ش؟شظ¼سز»°رثّ،£±£´وت±£¬خٌ±ط¼اµأر،شٌ ،°OpenSSH Key،± ¸ٌت½،£صâأ´ز»ہ´£¬ةْ³ةµؤث½ش؟خؤ¼ح¨³£تاہàثئ ،°Identity،± »ٍ ،°id_rsa،± صâرùµؤأû×ض£¬¶شس¦µؤ¹«ش؟شٍ»ل´ّز»¸ِ .pub ؛َ×؛،£

¶شءث£¬بç¹ûؤمتضح·زر¾سذدض³ةµؤ OpenSSH ¸ٌت½ث½ش؟£¨±ببç´سئنثû¹¤¾كةْ³ةµؤ id_rsa خؤ¼£©£¬ؤا¾ح¸ü¼ٍµ¥ءث،ھ،ھض±½سشع SecureCRT ہïµ¼بë¾حسأ£¬ء¬¸ٌت½×ھ»»µؤ²½ض趼ت،ءث،£

¶ ·خٌئ÷¶ث²؟تً¹«ش؟

ش؟³××ِ؛أءث£¬دآز»²½¾حتا°رثü½»µ½·خٌئ÷تضہï،£؛ثذؤبخخٌ£¬تا°رؤمµؤ¹«ش؟ؤعبف£¬·إµ½¶شس¦سأ»§¼زؤ؟آ¼دآµؤز»¸ِجط¶¨خؤ¼ہï،£

صâہïسذ¸ِ¹ط¼üد¸½ع£¬¾حتاآ·¾¶؛حب¨دق£؛

- ؤ؟آ¼±طذëتا

~/.ssh£¬ب¨دقزھةèخھ 700،£ - تعب¨خؤ¼تا

~/.ssh/authorized_keys£¬ب¨دقز»°مرد¸ٌةèضأخھ 600£¬ؤ³ذ©»·¾³دآ 644 ز²؟ةؤـذذ£¬µ«±£دصئً¼û»¹تاسأ 600،£

¾كجهشُأ´²ظ×÷ؤط£؟زش root سأ»§خھہ£¬؟ةزشصâأ´¸ة£؛

- دب°ر¹«ش؟خؤ¼£¨±ببç½ذ Identity.pub£©´«µ½·خٌئ÷ةد،£

- ب»؛َ£¬°´ث³ذٍض´ذذدآأو¼¸جُأüءî£؛

mkdir -p ~/.ssh && chmod 700 ~/.ssh½سدآہ´تا×·¼س¹«ش؟،£صâہïسذ¸ِذ،؟س£؛بç¹û¹«ش؟تا SecureCRT ؤ¬بدµؤ SSH2 ¸ٌت½£¬ض±½س cat ½ّب¥؟ةؤـ²»بد£¬ذèزھدب×ھ»»ز»دآ¸ٌت½£؛

ssh-keygen -i -f Identity.pub >> ~/.ssh/authorized_keysµ«بç¹ûؤمµؤ¹«ش؟±¾ہ´¾حتا OpenSSH ¸ٌت½£¨±ببç´سئنثûدµح³؟½¹ہ´µؤ id_rsa.pub£©£¬ؤا¾ح¼ٍµ¥ءث£¬ض±½س×·¼س£؛

cat id_rsa.pub >> ~/.ssh/authorized_keys×î؛َ£¬±ًحüءث¸ّتعب¨خؤ¼ثّةدصب·µؤب¨دق£؛

chmod 600 ~/.ssh/authorized_keysث³±مجلز»¾ن£¬صâ¸ِ authorized_keys خؤ¼تا؟ةزشبفؤة¶à°ر،°ش؟³×،±µؤ،£أ؟ذذ·إز»¸ِ¹«ش؟£¬¾حزâخ¶×إشتذي¶à¸ِ²»ح¬µؤ؟ح»§¶ثأـش؟ہ´µاآ¼ح¬ز»¸ِصث»§،£

ب شع SecureCRT ضذإنضأ»ل»°ت¹سأأـش؟

·خٌئ÷ؤا±ك×¼±¸؛أءث£¬دضشع»ط¹ح·ہ´إنضأ SecureCRT،£ذآ½¨»ٍصك±à¼ز»¸ِ»ل»°£¬ذزéر، SSH2£¬جî؛أض÷»ْµطض·،¢¶ث؟ع؛حسأ»§أû،£

ضطح·د·شعبدض¤صâہï£؛½ّبë،¸Session Options،¹،ْ ،¸Connection،¹،ْ ،¸SSH2،¹،ْ ،¸Authentication،¹،£شع·½·¨ءذ±يہïر،ضذ،¸PublicKey،¹£¬ب»؛َµم»÷إش±كµؤ،¸Properties،،¹°´إ¥،£

شعµ¯³ِµؤ،¸Public Key Properties،¹´°؟عہµم»÷،¸Add،،¹£¬صزµ½²¢ر،شٌؤم¸ص¸صةْ³ة£¨»ٍزرسذ£©µؤؤا¸ِث½ش؟خؤ¼،£إنضأحê؛َ£¬بç¹ûب·¶¨ض»ت¹سأأـش؟µاآ¼£¬¼اµأ°ر،¸Password،¹ا°أوµؤ¹´ب،دûµô£¬»ٍصكب·±£أ»سذ¹´ر،،°¹«ش؟ت§°ـ؛َ³¢تشأـآëبدض¤،±صâرùµؤر،دî،£

±£´و»ل»°£¬ب»؛َ³¢تشء¬½س،£بç¹ûةْ³ةأـش؟ت±ةèضأءثح¨ذذ¶جسصâ¸ِت±؛ٍ»لجلت¾ؤمتنبë،£

ثؤ ·خٌئ÷¶ثئôسأأـش؟²¢؟ةر،½ûسأأـآë

سأأـش؟ؤـث³ہûµاآ¼؛َ£¬خھءث³¹µ×°²ب«£¬؟ةزش؟¼آا¹طµôأـآëµاآ¼،£صâذèزھذق¸ؤ·خٌئ÷µؤ SSH إنضأخؤ¼،£

صزµ½²¢±à¼ /etc/ssh/sshd_config خؤ¼£¬ب·±£زشدآ¼¸دîتا°´دآأوصâرùةèضأµؤ£¨¼اµأب¥µôذذت×µؤ×¢تح·û؛إ #£©£؛

PubkeyAuthentication yesAuthorizedKeysFile .ssh/authorized_keys£¨بç¹ûتµ¼تسأµؤتا authorized_keys2£¬صâہïز²زھ¶شس¦¸ؤ£©PasswordAuthentication no£¨ضطزھجلذر£؛صâ²½ز»¶¨زھشعب·بدأـش؟µاآ¼100%خب¶¨؛َشظ×ِ£¬±ـأâ°ر×ش¼؛ثّشعأإح⣩- »¹سذز»ذ©؟ةر،µؤ°²ب«¼س¹جد±ببç

Protocol 2،¢PermitRootLogin noµب،£

ذق¸ؤحê³ة؛َ£¬ضطئô SSH ·خٌبأإنضأةْذ§،£¸ù¾ف²»ح¬ Linux ·¢ذذ°و£¬أüءî؟ةؤـتا£؛

systemctl restart sshd»ٍصك£؛

service sshd restartشظ´خ»®ضطµم£؛شعذق¸ؤإنضأسبئنتا¹ط±صأـآëبدض¤ا°£¬خٌ±ط±£³ضضءةظز»¸ِزرء¬½سµؤ»ل»°´°؟ع²»زھ¹ط±ص،£صâرùحٍز»ذآإنضأ³ِ´ي£¬ؤم»¹ؤـح¨¹صâ¸ِ،°ةْأüح¨µہ،±¸ؤ»طب¥،£

خه ³£¼ûختجâسëإإ²é

¹³ج؛ـاهخْ£¬µ«إ¼¶û»¹تا»ل؟¨؟ا،£دآأوص⼸¸ِتا¸كئµختجâ£؛

- ء¬½ست±±¨´ي ،°Permission denied (publickey)،±£؛±ً»إ£¬¾إ³ةتاب¨دقختجâ،£اëزہ´خ¼ى²é£؛

- ·خٌئ÷ةد¶شس¦سأ»§µؤ

~/.sshؤ؟آ¼ب¨دقتا²»تا 700،£ ~/.ssh/authorized_keysخؤ¼ب¨دقتا²»تا 600£¨»ٍ644£©،£- ¹«ش؟ؤعبفتا·ٌزرصب·خقخَµط×·¼سµ½ءثصâ¸ِخؤ¼ہï،£

- SecureCRT »ل»°ضذر،شٌµؤث½ش؟خؤ¼£¬تا²»تا؛ح·خٌئ÷ةد¹«ش؟¶شس¦µؤؤاز»°ر،£

- ·خٌئ÷ةد¶شس¦سأ»§µؤ

- ؟ح»§¶ثجلت¾ ،°صز²»µ½ث½ش؟،± »ٍ ،°خق·¨¼سشط،±£؛ب¥ SecureCRT µؤ Public Key Properties ہضطذآسأ،¸Add،،¹°´إ¥µ¼بëز»´خث½ش؟خؤ¼£¬ب·بدآ·¾¶خقخَ£¬از±¾µطدµح³سذب¨¶ءب،ثü،£

- ·خٌئ÷·µ»ط ،°Server refused our key،±£؛صâح¨³£تا¹«ش؟¸ٌت½²»ئ¥إنµؤذإ؛إ،£سأض®ا°جلµ½µؤ×ھ»»أüءî

ssh-keygen -i -f´¦ہيز»دآ¹«ش؟خؤ¼£¬شظ×·¼سµ½ authorized_keys ہïتشتش،£ - دëسأدضسذµؤ OpenSSH ث½ش؟£؛بç¹ûؤمزر¾سذءثدٌ id_rsa صâرùµؤ±ê×¼ OpenSSH ث½ش؟£¬دëشع SecureCRT ہïض±½سسأ£¬حêب«²»ذèزھ×ھ»»،£ض±½سشعإنضأ»ل»°ت±£¬ر،شٌجي¼سصâ¸ِدضسذµؤث½ش؟خؤ¼¼´؟ة،£

دہسخد··¢²¼´ثخؤ½ِخھءث´«µفذإد¢£¬²»´ْ±يدہسخد·حّص¾بدح¬ئن¹غµم»ٍض¤تµئنأèتِ

دà¹ط¹¥آش

¸ü¶àح¬ہà¸üذآ

¸ü¶àببسخحئ¼ِ

¸ü¶à-

- ؛½جى»ً¼ؤ£ؤâئ÷

- Android/ | ؤ£ؤâرّ³ة

- 2026-04-07

-

- أüشثئïت؟حإ

- Android/ | ½اة«°çرف

- 2026-03-30

-

-

-

-

-

- ×¹ذا´َآ½ آٍ¶د°و

- Android/ | ½اة«°çرف

- 2026-03-30

-

- دوICP±¸14008430؛إ-1 دو¹«حّ°²±¸ 43070302000280؛إ

- All Rights Reserved

- ±¾ص¾خھ·اس¯ہûحّص¾£¬²»½ستـبخ؛خ¹م¸و،£±¾ص¾ثùسذبي¼£¬¶¼سةحّسر

- ةد´«£¬بçسذاض·¸ؤمµؤ°وب¨£¬اë·¢ست¼¸ّxiayx666@163.com

- µضضئ²»ء¼ة«اé،¢·´¶¯،¢±©ء¦سخد·،£×¢زâ×شخز±£»¤£¬½÷·ہتـئةدµ±،£

- تت¶بسخد·زوؤش£¬³ءأشسخد·ةثةي،£؛دہي°²إإت±¼ن£¬ديتـ½،؟µةْ»î،£