вбДцдк10ЖрФъ! LinuxШІЦиГіджФбМЖТЉЖД ИНЛКНтЗНАИ

РДдДЃКЛЅСЊЭј 2026-04-03 18:57:02Linux ШІЦиГібЯжидЖГЬДњТыжДааЃЈRCEЃЉТЉЖДЃЌвбДцдк 10 ЖрФъ етМИЬьЃЌећИіLinuxЩчЧјБЛвЛЬѕЯћЯЂНСЖЏСЫЁЃвЛИіЧБЗќСЫГЄДяЪЎЖрФъЕФбЯжиАВШЋТЉЖДБЛООСЫГіРДЃЌЫќМИКѕВЈМАСЫЫљгажїСїЕФGNU/LinuxЗЂааАцЁЃИќЙиМќЕФЪЧЃЌФПЧАЙйЗНаоИДВЙЖЁЛЙЮДЗЂВМЃЌгУЛЇФмзіЕФЃЌжЛгаНєМБВЩШЁвЛаЉЛКНтДыЪЉЁЃ ЪТЧщЪЧдѕУДЦиГі

Linux ШІЦиГібЯжидЖГЬДњТыжДааЃЈRCEЃЉТЉЖДЃЌвбДцдк 10 ЖрФъ

етМИЬьЃЌећИіLinuxЩчЧјБЛвЛЬѕЯћЯЂНСЖЏСЫЁЃвЛИіЧБЗќСЫГЄДяЪЎЖрФъЕФбЯжиАВШЋТЉЖДБЛООСЫГіРДЃЌЫќМИКѕВЈМАСЫЫљгажїСїЕФGNU/LinuxЗЂааАцЁЃИќЙиМќЕФЪЧЃЌФПЧАЙйЗНаоИДВЙЖЁЛЙЮДЗЂВМЃЌгУЛЇФмзіЕФЃЌжЛгаНєМБВЩШЁвЛаЉЛКНтДыЪЉЁЃ

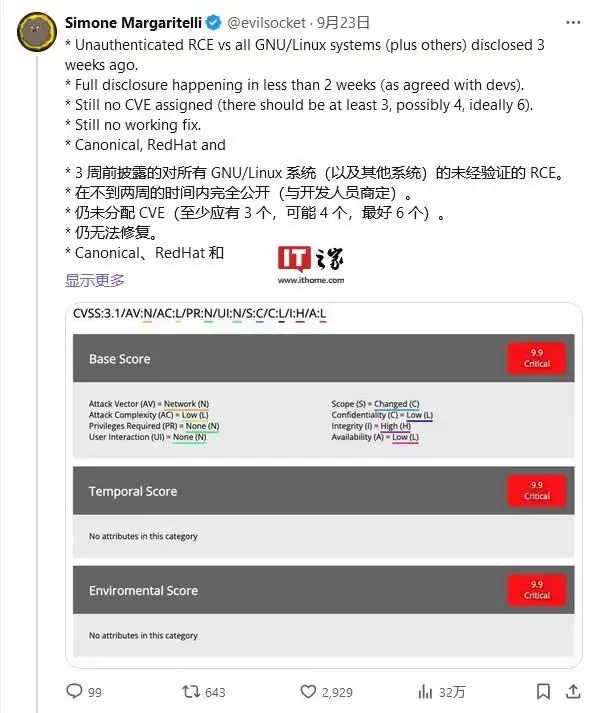

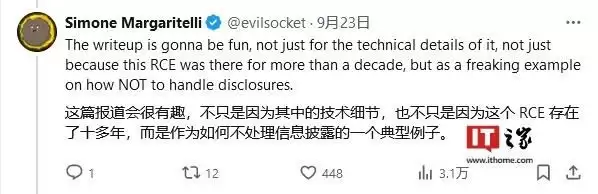

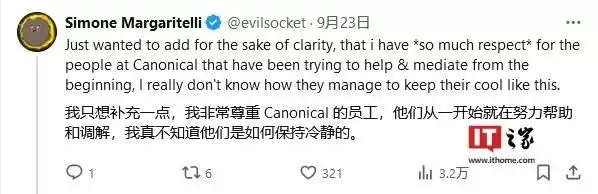

ЪТЧщЪЧдѕУДЦиГіРДЕФФиЃП9дТ23ШеЃЌШэМўПЊЗЂШЫдБSimone MargaritelliдкXЦНЬЈЩЯТЪЯШЗЂГіСЫдЄОЏЃЌХћТЖСЫетаЉдЖГЬДњТыжДааТЉЖДЁЃОнГЦЃЌЯрЙиЕФПЊЗЂЭХЖгвбОЪеЕНЭЈжЊЃЌЖјЭъећЕФТЉЖДЯИНкНЋдкЮДРДСНжмФкЙЋжЎгкжкЁЃ

ТЉЖДЦЦЛЕСІЃКЦРМЖНгНќТњЗж

MargaritelliЭИТЖЃЌетаЉТЉЖДФПЧАЛЙУЛгаЛёЕУе§ЪНЕФCVEзЗзйБрКХЃЌЕЋЪ§СПжСЩйгаШ§ИіЃЌЧщПіРэЯыЕФЛАПЩФмЛсДяЕНСљИіЁЃ

етПЩВЛЪЧЪВУДаЁДђаЁФжЕФвўЛМЁЃCanonicalЃЈUbuntuБГКѓЕФЙЋЫОЃЉЁЂRed HatвдМАЦфЫћжївЊЗЂааАцЕФПЊЗЂЭХЖгЖМвбОШЗШЯСЫЮЪЬтЕФбЯжиадЁЃГѕВНЦРЙРЃЌЦфCVSSТЉЖДЦРЗжОЙШЛДяЕНСЫОЊШЫЕФ9.9ЗжЃЈТњЗж10ЗжЃЉЁЃетИіЗжЪ§втЮЖзХЪВУДЃПМђЕЅЫЕЃЌвЛЕЉБЛЖёвтРћгУЃЌдьГЩЕФЦЦЛЕПЩФмЪЧджФбадЕФЁЃ

ТЉЖДЯИНкЃКИљдДдкCUPSДђгЁЯЕЭГ

ФЧУДЃЌТЉЖДЕФЁАРЯГВЁБОПОЙдкФФЃПЮЪЬтжївЊГідкUnixЕФЭЈгУДђгЁЯЕЭГЃЈCUPSЃЉРяЁЃОпЬхРДЫЕЃЌШчЙћФуЕФЯЕЭГе§дкдЫааCUPSЃЌВЂЧвЭЌЪБЦєгУСЫУћЮЊЁАcups-browsedЁБЕФЗўЮёЃЌФЧУДЩшБИОЭБЉТЖдкЗчЯежЎЯТЃЌгаПЩФмБЛЙЅЛїепдЖГЬНйГжПижЦЁЃ

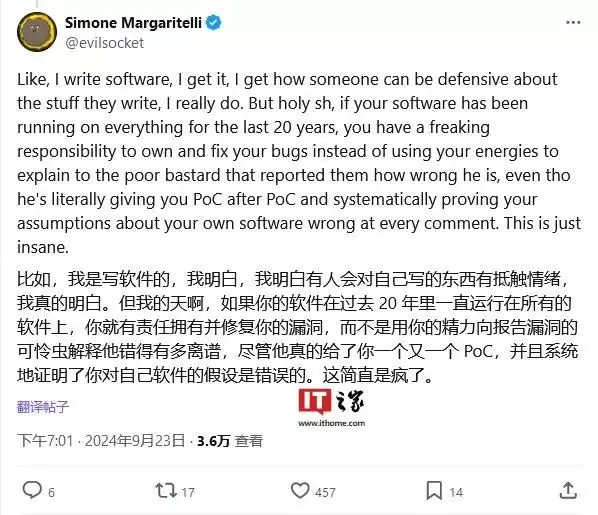

ВЛЙ§ЃЌаоВЙжЎТЗЫЦКѕгіЕНСЫаЉзшАЁЃОнСЫНтЃЌCUPSПЊЗЂЭХЖгФкВПЖдШчКЮДІРэетИіТЉЖДДцдкЗжЦчЃЌВПЗжГЩдБШддкељТлИУТЉЖДЖдЪЕМЪдЫааЛЗОГЕФАВШЋгАЯьЁЃЖдгкетжжељТлЃЌЗЂЯжепMargaritelliЙЋПЊБэЪОСЫздМКЕФОкЩЅЁЃ

баОПШЫдБжИГіЃЌОЁЙмвбОЬсЙЉСЫЖрИіИХФюбщжЄЃЈPoCЃЉЃЌЯЕЭГЕиЭЦЗСЫПЊЗЂШЫдБЕФвЛаЉЙЬгаМйЩшЃЌЕЋаоИДЙЄзїЕФЭЦНјЫйЖШвРШЛЛКТ§ЁЃ

ЛКНтЗНАИЃКЭібђВЙРЮЃЌгЬЮДЮЊЭэ

МШШЛВЙЖЁЛЙУЛРДЃЌЦеЭЈгУЛЇКЭЙмРэдБЯждкИУдѕУДАьЃПИљОнMargaritelliЕФНЈвщЃЌПЩвдГЂЪдвдЯТМИИіЙиМќЕФЛКНтВНжшЃК

ЪзЯШЃЌзюжБНгЕФвЛеаЪЧНћгУЛђепГЙЕзвЦГ§ЁАcups-browsedЁБЗўЮёЁЃетЪЧЧаЖЯжївЊЙЅЛїТЗОЖЕФгааЇЗНЗЈЁЃ

ЦфДЮЃЌБЃГжЙизЂВЂМАЪБИќаТCUPSАВзААќЁЃетбљЃЌвЛЕЉЙйЗНЗЂВМСЫАВШЋИќаТЃЌФуФмЕквЛЪБМфВПЪ№ЁЃ

зюКѓЃЌдкЭјТчАВШЋВуУцНјааЙмПиЃКзшжЙЖдUDPЖЫПк631ЕФЗУЮЪЃЌВЂШЯецПМТЧЙиБеDNS-SDЃЈЗўЮёЗЂЯжЃЉЙІФмЁЃашвЊОЏЬшЕФЪЧЃЌШчЙћЙЅЛїепЮоЗЈжБНгЗУЮЪ631ЖЫПкЃЌЫћУЧПЩФмЛсзЊЖјЭЈЙ§ЮБдьzeroconfЁЂmDNSЛђDNS-SDЕФЙуИцРДЪЕЪЉЙЅЛїЁЃ

ЯРгЮЯЗЗЂВМДЫЮФНіЮЊСЫДЋЕнаХЯЂЃЌВЛДњБэЯРгЮЯЗЭјеОШЯЭЌЦфЙлЕуЛђжЄЪЕЦфУшЪі

ЯрЙиЙЅТд

ИќЖрЭЌРрИќаТ

ИќЖрШШгЮЭЦМі

ИќЖр-

- УќдЫЦяЪПЭХ

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

-

-

-

-

- зЙаЧДѓТН ТђЖЯАц

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

-

- ОоДѓФяЕФЭцЫЃ

- Android/ | анЯавцжЧ

- 2026-03-30

- ЯцICPБИ14008430КХ-1 ЯцЙЋЭјАВБИ 43070302000280КХ

- All Rights Reserved

- БОеОЮЊЗЧгЏРћЭјеОЃЌВЛНгЪмШЮКЮЙуИцЁЃБОеОЫљгаШэМўЃЌЖМгЩЭјгб

- ЩЯДЋЃЌШчгаЧжЗИФуЕФАцШЈЃЌЧыЗЂгЪМўИјxiayx666@163.com

- ЕжжЦВЛСМЩЋЧщЁЂЗДЖЏЁЂБЉСІгЮЯЗЁЃзЂвтздЮвБЃЛЄЃЌНїЗРЪмЦЩЯЕБЁЃ

- ЪЪЖШгЮЯЗвцФдЃЌГСУдгЮЯЗЩЫЩэЁЃКЯРэАВХХЪБМфЃЌЯэЪмНЁПЕЩњЛюЁЃ