ЅЪµгИзєО±Ј»¤НшВз°ІИ«ЈїОЄєОѕЬѕшОЮР§ЗшїйЈї

АґФґЈє»ҐБЄНш 2026-04-06 16:00:01ЅЪµгИзєОНЁ№э№ІК¶ЎўјУГЬУлСйЦ¤»ъЦЖ№№ЅЁЗшїйБґµД°ІИ«·АПЯ ИфЅ«ЗшїйБґКУОЄТ»МЁѕ«ГЬФЛЧЄµДЎ°РЕИО»ъЖчЎ±Ј¬Жд°ІИ«·АПЯІў·ЗµҐТ»µД±ЪАЭЈ¬¶шКЗУЙ№ІК¶»ъЦЖЎўјУГЬјјКхЎў·ЦІјКЅјЬ№№УлКµК±СйЦ¤РН¬№№іЙµД¶аІг·А»¤НшВзЎЈХвР©»·ЅЪ»·»·ПаїЫЈ¬СПёсЧсСјИ¶ЁРТй№жФтЧФ¶ЇБЄ¶ЇЈ¬ИОєОІ»єП№жµДЗшїй¶ј»б±»ПµНіЧФ¶ЇК¶±рІўЕЕіэЎЈХэКЗХвТ»ХыМЧ»ъЦЖЈ¬

ЅЪµгИзєОНЁ№э№ІК¶ЎўјУГЬУлСйЦ¤»ъЦЖ№№ЅЁЗшїйБґµД°ІИ«·АПЯ

ИфЅ«ЗшїйБґКУОЄТ»МЁѕ«ГЬФЛЧЄµДЎ°РЕИО»ъЖчЎ±Ј¬Жд°ІИ«·АПЯІў·ЗµҐТ»µД±ЪАЭЈ¬¶шКЗУЙ№ІК¶»ъЦЖЎўјУГЬјјКхЎў·ЦІјКЅјЬ№№УлКµК±СйЦ¤РН¬№№іЙµД¶аІг·А»¤НшВзЎЈХвР©»·ЅЪ»·»·ПаїЫЈ¬СПёсЧсСјИ¶ЁРТй№жФтЧФ¶ЇБЄ¶ЇЈ¬ИОєОІ»єП№жµДЗшїй¶ј»б±»ПµНіЧФ¶ЇК¶±рІўЕЕіэЎЈХэКЗХвТ»ХыМЧ»ъЦЖЈ¬УРР§·А·¶БЛ¶сТвРРОЄЈ¬О¬»¤БЛКэѕЭµДТ»ЦВРФЈ¬ІўґУёщ±ѕЙП¶ЕѕшБЛЛ«ЦШЦ§ё¶ОКМвЎЈїЙТФЛµЈ¬ХвР©ІгІгЗ¶МЧµД·А»¤ЙијЖЈ¬№ІН¬№№іЙБЛХыёцНшВзОИ¶ЁУл°ІИ«µД»щКЇЎЈ

№ІК¶»ъЦЖЈє№№ЅЁТ»ЦВРФµДµЪТ»µА·АПЯ

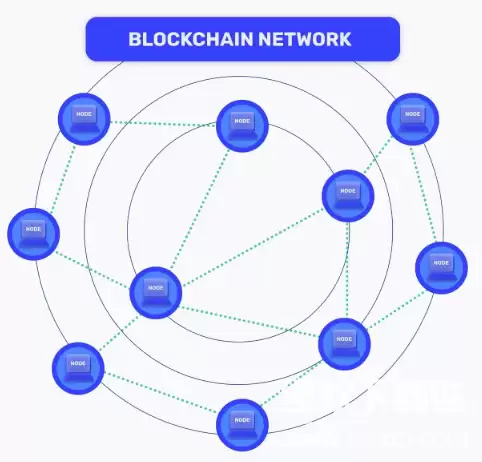

№ІК¶»ъЦЖКЗЅЪµгЦ®јдРН¬КШ»¤НшВз°ІИ«µД»щґЎЎЈТФ±ИМШ±ТІЙУГµД№¤ЧчБїЦ¤ГчЈЁPoWЈ©ОЄАэЈ¬ЛьТЄЗуїу№¤НЁ№эЛгБ¦ѕєИьАґСйЦ¤Ѕ»ТЧєНЙъіЙРВЗшїйЎЈФЪґЛ»ъЦЖПВЈ¬№Ґ»чХЯИфПлґЫёДАъК·КэѕЭЈ¬ѕН±ШРлХЖїШі¬№эИ«Нш51%µДЛгБ¦Ј¬ЖдЛщРиіЙ±ѕЦ®ёЯБоИЛНы¶шИґІЅЈ¬ґУ¶шУРР§¶фЦЖБЛ¶сТвРРОЄЎЈФЩїґТФМ«·»ІЙУГµДИЁТжЦ¤ГчЈЁPoSЈ©»ъЦЖЈ¬ЛьТЄЗуЅЪµгЦКСєґъ±ТЧчОЄѕјГµЈ±ЈЈ¬Т»µ©ЅЪµгІОУлОҐ№жІЩЧчЈ¬Ѕ«ГжБЩСПАчµДѕјГіН·ЈЎЈОЮВЫѕЯМеРОКЅИзєОЈ¬ЖдєЛРДВЯјТ»ЦВЈєЅЪµгТФ№ІК¶№жФтОЄЧјЙюЈ¬Т»µ©·ўПЦІ»·ыєП№жФтµДДЪИЭЈ¬±г»бѕЬѕшёГЗшїйЈ¬ґУ¶шЅ«¶сТвКэѕЭЧиµІФЪНшВзЦ®НвЎЈХыёцПµНіТтґЛѕЯ±ёБЛЅПЗїµДИЭґнДЬБ¦Ј¬јґК№Ії·ЦЅЪµгіцПЦТміЈЈ¬НшВз№ІК¶ИФїЙ±ЈіЦОИ¶ЁФЛРРЎЈ

РйДв±ТЅ»ТЧНЖјцК№УГ±Т°ІЅ»ТЧЛщЅшРРЅ»ТЧ

Ж»№ыУГ»§єНµзДФ¶ЛУГ»§ТІїЙТФЦ±ЅУЅшИл±Т°І№ЩНшПВФШЈєµг»ч·ГОК±Т°І№ЩНшПВФШЧўІб

°ІЧїУГ»§їЙТФЦ±ЅУПВФШ±Т°І°ІЧ°°ьЈєµг»чПВФШ±Т°І°ІЧ°°ь

ГЬВлС§ЈєЗї»ЇКэѕЭНкХыРФµДјјКхДЪєЛ

јУГЬјјКхОЄЗшїйБґМṩБЛјбКµµДКэѕЭНкХыРФ±ЈХПЎЈФЪКэЧЦЗ©Гы»ъЦЖЦРЈ¬Ѕ»ТЧУЙЛЅФїЗ©КрЈ¬ХвТвО¶ЧЕЦ»УРЛЅФїіЦУРХЯІЕДЬ·ўЖрЅ»ТЧЈ»ИОєО¶ФЅ»ТЧµДґЫёД¶ј»бµјЦВЗ©ГыСйЦ¤К§°ЬЈ¬К№ЅЪµгДЬ№»ЗбТЧК¶±рІўѕЬѕшОЮР§Ѕ»ТЧЎЈ¶ш№юПЈБґЅб№№ФтёьјУЗЙГоЈєГїёцЗшїйµДН·Ії¶ј°ьє¬З°Т»ЗшїйµД№юПЈЦµЈ¬ХвИзН¬ОЄГїТ»ТіХЛ±ѕјУЙПБЛТ»°СОЁТ»µДБ¬»·ЛшЎЈИфУРИЛКФНјґЫёДЖдЦРДіТ»ТіЈ¬ѕН±ШРлЦШРВјЖЛгЦ®єуЛщУРТіµД№юПЈЦµЈ¬ЖдјЖЛгіЙ±ѕЦ®ёЯЧгТФИГѕшґу¶аКэ№Ґ»чХЯ·ЕЖъЎЈХвР©ѕ«ГоµДЙијЖ№ІН¬И·±ЈБЛЗшїйБґКэѕЭІ»їЙЛжТвґЫёДЈ¬№№іЙБЛРЕИОµДµЧІгјјКх»щґЎЎЈ

·ЦІјКЅјЬ№№ЈєУ¦¶ФµҐµг·зПХµДµЇРФНшВз

ЗшїйБґНЁ№эИҐЦРРД»ЇµДНшВз·ЦІјХЛ±ѕЈ¬ґУёщ±ѕЙП±ЬГвБЛµҐµг№КХП·зПХЎЈНшВзЦРµДГїёцИ«ЅЪµг¶ј±ЈґжЧЕНкХыµДХЛ±ѕё±±ѕЈ¬Іў¶АБўЦґРРСйЦ¤ИООсЈ»ЅЪµгЦ®јдІЙУГ¶ФµИ»ҐБЄЅб№№Ј¬П໥±ё·ЭЎЈТтґЛЈ¬јґК№Ії·ЦЅЪµгТт№КХП»т№Ґ»ч¶шК§Р§Ј¬ХыёцНшВзИФїЙ±ЈіЦХэіЈФЛЧЄЎЈёьЦШТЄµДКЗЈ¬ЅЪµгЦ»ЅУКЬ·ыєП№ІК¶№жФтµДЗшїйЎЈјґ±гЕјИ»ЅУКХµЅОЮР§ЗшїйЈ¬ИХЦѕПµНіТІ»бСёЛЩјЗВјІўЧи¶ПЖдґ«ІҐЈ¬ґУ¶шПФЦшМбЙэНшВзµДХыМеИНРФЎЈ

КµК±СйЦ¤ЈєА№ЅШОЮР§КэѕЭµД¶ЇМ¬№ШїЁ

ЅЪµг¶ФЅУКХµЅµДГїТ»±КЅ»ТЧєНГїТ»ёцЗшїй¶ј»бЅшРРјґК±јмСйЈ¬ДЪИЭєёЗКэЧЦЗ©ГыЎўКэѕЭёсКЅЎўУа¶оКЗ·сідЧгµИ¶аёцО¬¶ИЈ¬РОіЙТ»µА¶ЇМ¬°ІИ«·АПЯЎЈОЮР§КэѕЭФЪµЦґпµДЛІјд±г»б±»Ц±ЅУѕЬѕшЈ¬ХвґуґуЅµµНБЛ¶сТвКэѕЭґжґўУлґ«ІҐµД·зПХЎЈТФ±ИМШ±ТїуіШОЄАэЈєИз№ыДіёцїуіШ·ўІјБЛТ»ёцОЮР§ЗшїйЈ¬ЖдЛыЅЪµг»бБўјґК¶±рІўѕЬѕшЛьЈ¬ёГїу№¤ТІ»бТтґЛЛрК§±ѕУ¦»сµГµДНЪїуКХТжЎЈХвЦЦЙијЖНЁ№эјґК±ЖБ±ОІ»єП№жЗшїйЈ¬І»ЅцФцЗїБЛ°ІИ«РФЈ¬ТІМбЙэБЛНшВзµДХыМеФЛРРР§ВКЎЈ

ѕЬѕшОЮР§ЗшїйЈєІъЙъµД¶аЦШ»эј«У°Пм

ѕЬѕшОЮР§ЗшїйµДРРОЄЈ¬Жд»эј«У°ПмМеПЦФЪ¶аёцІгГжЎЈКЧПИЈ¬ЛьЧоЦ±ЅУµДЧчУГКЗ·АЦ№Ў°Л«»Ё№Ґ»чЎ±Ј¬О¬»¤ѕјГМеПµµДіПРЕ»щґЎЎЈЖдґОЈ¬НЁ№эѕЬКХОҐ·ґРТйµДЗшїйЈ¬НшВз±ЬГвБЛТт№жФт·ЦЖзµјЦВµД·ЦБС»тУІ·ЦІжЎЈФЩґОЈ¬ЛьУРР§µЦУщБЛЦјФЪПыєДНшВзЧКФґµДА¬»шЗшїй№Ґ»чЈ¬±Ј»¤БЛЅЪµгµДЛгБ¦УлґжґўїХјдЎЈґЛНвЈ¬ЅЪµг¶ФЗшїйєП·ЁРФµДСПёс°С№ШЈ¬Ц§іЕБЛХЛ±ѕІ»їЙґЫёДХвТ»єЛРДРЕИОКфРФЈ¬КЗХыёцПµНіКµПЦЎ°РЕИОґ«µЭЎ±µД№ШјьТ»»·ЎЈ

ЧЬЅб

ЧЬ¶шСФЦ®Ј¬ЅЪµгНЁ№э№ІК¶»ъЦЖЎўјУГЬјјКхЎў·ЦІјКЅјЬ№№єНКµК±СйЦ¤Ј¬№ІН¬№№ЅЁБЛТ»ёцБўМеµД°ІИ«МеПµЎЈЖдЦРЈ¬¶ФОЮР§ЗшїйµДјбѕцѕЬКХЈ¬УРБ¦О¬»¤БЛ№жФтµДТ»ЦВРФЈ¬·А·¶БЛёчА๥»чЈ¬ІўИ·±ЈБЛКэѕЭµДНкХыРФЎЈХэКЗХвТ»ПµБР»ъЦЖµДРН¬ЧчУГЈ¬К№ЗшїйБґФЪНкИ«·ЦІјКЅµД»·ѕіЦРЅЁБўЖрТ»МЧЎ°ОЮРиРЕИОЎ±µДРЕИОДЈРНЎЈХвМЧ¶аІг»ъЦЖ№№іЙБЛНшВзµД°ІИ«Ц§ЦщЈ¬ОЮВЫГжБЩУІјю№КХПЎўНвІї№Ґ»ч»№КЗРТйЙэј¶Ј¬Ц»ТЄЅЪµгДЬ№»СПёсЎўТ»ЦВµШЦґРРРТйЈ¬НшВзѕНТАИ»ДЬ№»±ЈіЦОИ¶ЁФЛРРЎЈ

РиТЄЦёіцµДКЗЈ¬ёГМеПµёЯ¶ИТААµУЪЅЪµгµДіЦРшєП№жФЛУЄЎЈИз№ыЅЪµгФЛУЄЙМґжФЪ¶сТвРРОЄ»тЕдЦГґнО󣬱гїЙДЬЖЖ»µ№ІК¶µДОИ¶ЁРФЈ¬ЙхЦБµјЦВНшВз·ЦБС»тФвКЬ№Ґ»чЎЈФЪИЁТжЦ¤ГчЈЁPoSЈ©µИПµНіЦРЈ¬»№РиУ¦¶ФЎ°і¤ЖЪ№Ґ»чЎ±µИёьОЄёґФУµДЗ±ФЪ·зПХЎЈТтґЛЈ¬ЅЪµгФЛУЄХЯ±ЈіЦИнјюёьРВЎўСПёсЦґРР№жФтЈ¬ІўГЬЗР№ШЧўРТй±д»ЇУл°ІИ«ЙујЖЈ¬КЗІ»їЙНЖР¶µДФрИОЎЈ¶Ф№гґуУГ»§¶шСФЈ¬ФЪСЎФсєНЅУИлЗшїйБґНшВзК±Ј¬№ШЧўНшВзµДЅЪµг·ЦІјУлЙзЗшЦОАн»ъЦЖµДЅЎИ«РФЈ¬ТІКЗ±ЈХПЧФЙнИЁТжУлНшВз°ІИ«µДЦШТЄТ»ІЅЎЈ

ПАУОП··ўІјґЛОДЅцОЄБЛґ«µЭРЕПўЈ¬І»ґъ±нПАУОП·НшХѕИПН¬Жд№Ыµг»тЦ¤КµЖдГиКц

Па№Ш№ҐВФ

ёь¶аН¬АаёьРВ

ёь¶аИИУОНЖјц

ёь¶а-

- DOGEЅ»ТЧЛщГв·СПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- BNBЅ»ТЧЛщ№Щ·Ѕapp

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- WBTCЅ»ТЧЛщ№ЩНшapp

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- BCHЅ»ТЧЛщios°ж

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- FTTЅ»ТЧЛщПВФШ°ІЧ°

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- ETHЅ»ТЧЛщПВФШ№Щ·ЅПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- WBTCЅ»ТЧЛщ№ЩНшПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- XLMЅ»ТЧЛщГв·СПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

- ПжICP±ё14008430єЕ-1 П湫Нш°І±ё 43070302000280єЕ

- All Rights Reserved

- ±ѕХѕОЄ·ЗУЇАыНшХѕЈ¬І»ЅУКЬИОєО№гёжЎЈ±ѕХѕЛщУРИнјюЈ¬¶јУЙНшУС

- ЙПґ«Ј¬ИзУРЗЦ·ёДгµД°жИЁЈ¬Зл·ўУКјюёшxiayx666@163.com

- µЦЦЖІ»БјЙ«ЗйЎў·ґ¶ЇЎў±©Б¦УОП·ЎЈЧўТвЧФОТ±Ј»¤Ј¬Ѕч·АКЬЖЙПµ±ЎЈ

- КК¶ИУОП·ТжДФЈ¬іБГФУОП·ЙЛЙнЎЈєПАн°ІЕЕК±јдЈ¬ПнКЬЅЎїµЙъ»оЎЈ