Oracle授予普通用户killsession权限的方法

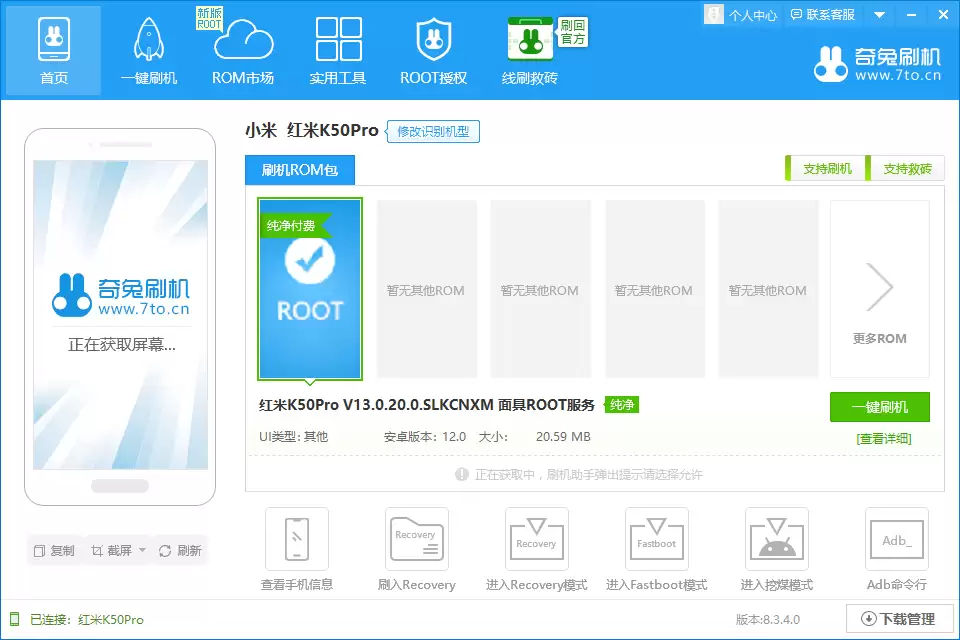

来源:互联网 2026-04-13 21:50:311. 授予alter system权限的安全隐患 当开发人员在测试环境中频繁遇到会话阻塞,并多次寻求DBA协助后,往往会希望拥有自主处理的能力。直接授予Kill Session权限看似是最直接的解决方案。根据Oracle官方文档,执行此操作需要ALTER SYSTEM这一系统权限。 然而,ALTER

1. 授予alter system权限的安全隐患

当开发人员在测试环境中频繁遇到会话阻塞,并多次寻求DBA协助后,往往会希望拥有自主处理的能力。直接授予Kill Session权限看似是最直接的解决方案。根据Oracle官方文档,执行此操作需要ALTER SYSTEM这一系统权限。

然而,ALTER SYSTEM权限的范畴远不止于终止会话,其过高的权限级别将带来显著的安全风险。直接将此权限授予普通用户极不恰当,因此该方法通常不可行。

长期稳定更新的攒劲资源: >>>点此立即查看<<<

GRANT ALTER SYSTEM TO;

2. 通过存储过程实现安全管控

既然直接授权存在风险,是否有更安全可控的替代方案?业内常见的做法是创建一个专门的存储过程来封装Kill Session操作,从而实现权限的精准管理。

其基本实现原理是:由SYS用户创建一个过程,在过程中动态执行终止会话的命令。

-- sys执行 create or replace procedure kill_session( v_sid number, v_serial number )as v_varchar2 varchar2(100); begin execute immediate 'ALTER SYSTEM KILL SESSION '''|| v_sid || ',' || v_serial || ''''; end; / -- 授权: grant execute on kill_session to username; -- 普通用户使用: exec sys.kill_session(161,14502);

此基础版本仅实现了核心功能。在生产环境或管理严格的测试环境中,通常需要增加控制与审计措施,例如记录操作日志,明确记载操作人、时间、被终止的会话及其执行的SQL,确保所有操作可追溯。

创建操作审计表

首先,可以创建一张审计表用于存储关键操作信息。

CREATE TABLE action_audit ( id NUMBER GENERATED ALWAYS AS IDENTITY, operator_name VARCHAR2(50) NOT NULL, action_time TIMESTAMP NOT NULL, session_id NUMBER(10) NOT NULL, serial_id NUMBER(10) NOT NULL, sql_id VARCHAR2(13), CONSTRAINT action_audit_pk PRIMARY KEY (id) );

创建增强版存储过程

接下来,创建一个功能增强的存储过程。它在执行终止操作前会捕获会话的SQL_ID,操作完成后自动将详细信息插入审计表,并包含异常处理机制以提供更清晰的错误提示。

CREATE OR REPLACE PROCEDURE kill_session (

p_session_id NUMBER,

p_serial_id NUMBER

) AS

v_sql_id VARCHAR2(13);

BEGIN

SELECT s.sql_id

INTO v_sql_id

FROM v$session s

WHERE s.sid = p_session_id

AND s.serial# = p_serial_id;

EXECUTE IMMEDIATE 'ALTER SYSTEM KILL SESSION ''' || p_session_id || ',' || p_serial_id || ''' IMMEDIATE';

INSERT INTO action_audit (

operator_name,

action_time,

session_id,

serial_id,

sql_id

) VALUES (

sys_context('userenv','os_user'),

CURRENT_TIMESTAMP,

p_session_id,

p_serial_id,

v_sql_id

);

commit;

EXCEPTION

WHEN OTHERS THEN

RAISE_APPLICATION_ERROR(-20001, 'Error in killing session: ' || SQLERRM);

END;

/

该增强版存储过程的使用方式与基础版一致。通过此种方式,能够在满足权限管控需求的同时,确保操作的安全性与可审计性,有效解决了权限与安全之间的矛盾。

侠游戏发布此文仅为了传递信息,不代表侠游戏网站认同其观点或证实其描述