ШчКЮРћгУШежОЬсИпNode.jsгІгУАВШЋад

РДдДЃКЛЅСЊЭј 2026-04-14 08:44:31РћгУШежОЮЊNode.jsгІгУЙЙжўАВШЋЗРЯп дкЙЙНЈКЭЮЌЛЄNode.jsгІгУЪБЃЌШежОВЛНіЪЧХХВщДэЮѓЕФЙЄОпЃЌИќЪЧгІгУАВШЋЬЌЪЦЕФЁАЧчгъБэЁБКЭЁАОЏБЈЦїЁБЁЃБОЮФНЋНщЩмШчКЮЭЈЙ§МИИіЙиМќВНжшЃЌНЋШежОДгКѓЬЈМЧТМзЊБфЮЊжїЖЏЕФАВШЋЮРЪПЁЃ 1. ЦєгУЯъЯИЕФШежОМЧТМ ЪзЯШЃЌашвЊШУгІгУМЧТМзуЙЛЗсИЛЕФЩЯЯТЮФаХЯЂЃЌАќРЈЭъећЕФЧыЧѓгы

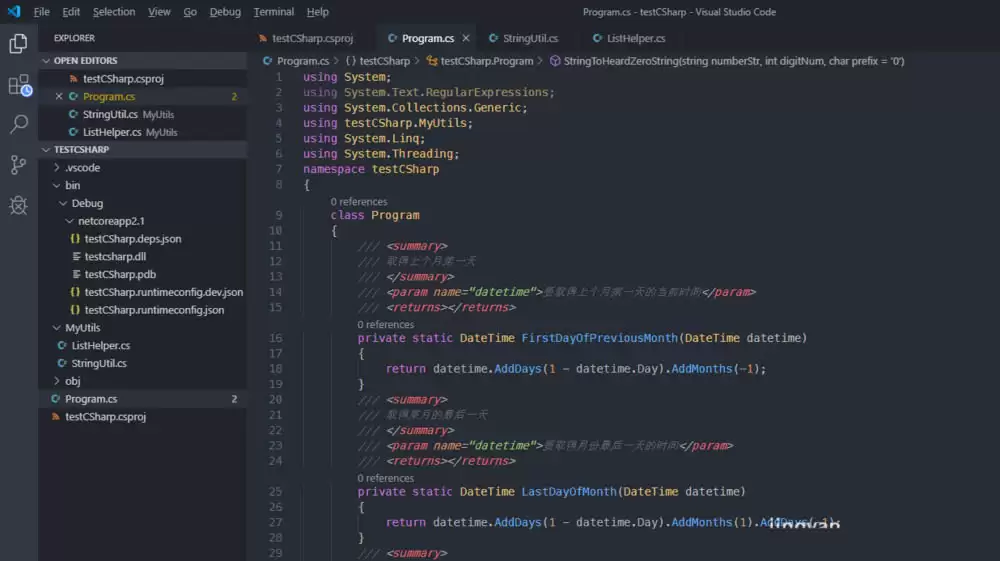

РћгУШежОЮЊNode.jsгІгУЙЙжўАВШЋЗРЯп

дкЙЙНЈКЭЮЌЛЄNode.jsгІгУЪБЃЌШежОВЛНіЪЧХХВщДэЮѓЕФЙЄОпЃЌИќЪЧгІгУАВШЋЬЌЪЦЕФЁАЧчгъБэЁБКЭЁАОЏБЈЦїЁБЁЃБОЮФНЋНщЩмШчКЮЭЈЙ§МИИіЙиМќВНжшЃЌНЋШежОДгКѓЬЈМЧТМзЊБфЮЊжїЖЏЕФАВШЋЮРЪПЁЃ

1. ЦєгУЯъЯИЕФШежОМЧТМ

ЪзЯШЃЌашвЊШУгІгУМЧТМзуЙЛЗсИЛЕФЩЯЯТЮФаХЯЂЃЌАќРЈЭъећЕФЧыЧѓгыЯьгІЁЂДэЮѓЯъЧщвдМАЙиМќЕФгУЛЇЛюЖЏЙьМЃЁЃНЈвщЪЙгУГЩЪьЕФШежОПтЃЌШчmorganЁЂwinstonЛђpinoЃЌЫќУЧФмМђЛЏЛљДЁЙЄзїЁЃР§ШчЃЌдкExpressгІгУжаМЏГЩmorganЕФЁЎcombinedЁЏИёЪНЃЌМДПЩЛёЕУБъзМЕФHTTPЗУЮЪШежОЁЃ

ГЄЦкЮШЖЈИќаТЕФдмОЂзЪдДЃК >>>ЕуДЫСЂМДВщПД<<<

const morgan = require('morgan');

const express = require('express');

const app = express();

app.use(morgan('combined'));2. МЧТМУєИааХЯЂ

дкзЗзйЩцМАУєИаЪ§ОнЕФВйзїЪБЃЌашБмУтНЋУїЮФУмТыЁЂаХгУПЈКХЕШжБНгаДШыШежОЁЃвЛИігааЇЕФЗНЗЈЪЧМЧТМетаЉаХЯЂЕФЙўЯЃжЕЛђеЊвЊЁЃетбљМШФмШЗШЯВйзїЕФЗЂЩњЃЌгжВЛЛсаЙТЖКЫаФЪ§ОнЁЃвдЯТЪЧвЛИігУЛЇзЂВсЕФЪОР§ЁЃ

const bcrypt = require('bcrypt');

app.post('/register', async (req, res) => {

try {

const hashedPassword = await bcrypt.hash(req.body.password, 10);

// МЧТМгУЛЇзЂВсаХЯЂЃЌЕЋВЛАќРЈУмТы

logger.info(`User registered: ${req.body.username}, hashedPassword: ${hashedPassword}`);

res.status(200).send('User registered');

} catch (error) {

logger.error(`Error registering user: ${error.message}`);

res.status(500).send('Internal Server Error');

}

});3. МрПивьГЃКЭДэЮѓ

ЮДВЖЛёЕФвьГЃКЭЮДДІРэЕФPromiseОмОјЭЈГЃЪЧгІгУВЛЮШЖЈЛђдтЪмЙЅЛїЕФЧАезЁЃБиаыШЗБЃетаЉЪТМўФмБЛМЧТМЃЌВЂгаАВШЋЕФЗУЮЪЧўЕРЙЉКѓајЗжЮіЁЃШЋОжВЖЛёЪЧЙЙНЈНЁзГЗРЯпЕФЛљДЁЁЃ

process.on('uncaughtException', (err) => {

logger.error(`Uncaught Exception: ${err.message}`, { stack: err.stack });

process.exit(1);

});

process.on('unhandledRejection', (reason, promise) => {

logger.error(`Unhandled Rejection at: ${promise}, reason: ${reason}`);

});4. ЪЙгУШежОЗжЮіЙЄОп

ЩњГЩШежОКѓЃЌашвЊДгжаПьЫйЖДВьЮЪЬтЁЃзЈвЕЕФШежОЗжЮіЙЄОпЃЌШчELK StackЃЈElasticsearch, Logstash, KibanaЃЉЛђSplunkЃЌФмАяжњОлКЯЁЂЫїв§КЭПЩЪгЛЏКЃСПШежОЪ§ОнЃЌВЂЩшжУвьГЃааЮЊИцОЏЃЌДгЖјПьЫйЖЈЮЛАВШЋЭўаВЁЃ

5. ЖЈЦкЩѓВщШежО

ЙЄОпдйЧПДѓвВРыВЛПЊШЫЕФХаЖЯЁЃНЈСЂЖЈЦкЩѓВщШежОЕФжЦЖШжСЙиживЊЁЃЭХЖгашвЊХрбјДгШежОжаЗЂЯжвьГЃФЃЪНЃЈШчИпЦЕЪЇАмЕЧТМЁЂЗЧГЃЙцЪБМфЗУЮЪЃЉЛђПЩвЩЛюЖЏЕФФмСІЃЌетЭљЭљЪЧЗЂЯжЧБдкШыЧжЛђФкВПЗчЯеЕФЕквЛЕРЙиПЈЁЃ

6. ЪЕЪЉЗУЮЪПижЦ

ШежОБОЩэвВПЩФмГЩЮЊЙЅЛїФПБъЁЃШчЙћЙЅЛїепФмЫцвтДлИФЛђЩОГ§ШежОЃЌАВШЋЩѓМЦНЋЪЇШЅвтвхЁЃвђДЫЃЌБиаыЭЈЙ§бЯИёЕФЮФМўЯЕЭГШЈЯоПижЦКЭМгУмЪжЖЮЃЌШЗБЃжЛгаЪкШЈШЫдБВХФмЗУЮЪШежОЮФМўЁЃ

7. ШежОТжзЊ

ШчЙћВЛМгЙмРэЃЌШежОЮФМўЛсЮоЯодіГЄЃЌзюжеЭЯТ§ЯЕЭГЩѕжСеМТњДХХЬЁЃХфжУШежОТжзЊЃЈР§ШчЪЙгУLinuxЯЕЭГздДјЕФlogrotateЙЄОпЃЉЃЌПЩвдздЖЏЖдШежОНјааЙщЕЕЁЂбЙЫѕКЭЧхРэЃЌШЗБЃШежОЯЕЭГГЄЦкЮШЖЈдЫааЁЃ

8. ЪЙгУАВШЋШежОМЧТМЪЕМљ

зюКѓЃЌашвЊНЋвЛаЉАВШЋШежОМЧТМЕФзюМбЪЕМљФкЛЏЮЊЯАЙпЃК

- УєИааХЯЂИєРыЃКЧаЮ№МЧТМШЮКЮУїЮФУєИааХЯЂЁЃ

- НсЙЙЛЏИёЪНЃКВЩгУJSONЕШНсЙЙЛЏИёЪНМЧТМШежОЃЌБугкКѓајЕФЛњЦїНтЮіКЭздЖЏЛЏЗжЮіЁЃ

- БЃеЯЭъећадЃКПМТЧЪЙгУжЛзЗМгЃЈappend-onlyЃЉДцДЂЛђЙўЯЃСДЕШММЪѕЃЌШЗБЃШежОвЛЕЉаДШыБуВЛПЩДлИФЃЌЬсЩ§ЦфзїЮЊЩѓМЦжЄОнЕФПЩаХЖШЁЃ

злЩЯЫљЪіЃЌНЋЩЯЪіВНжшећКЯЦ№РДЃЌОЭФмЙЙНЈвЛИіДгМЧТМЁЂЗжЮіЕНЯьгІЕФЭъећБеЛЗЁЃЭЈЙ§ШежОетзљИЛПѓЃЌВЛНіПЩвдЪТКѓзЗЫнЮЪЬтЃЌИќФмжїЖЏЗЂЯжNode.jsгІгУжаЕФАВШЋУЄЕуЃЌеце§зіЕНЗРЛМгкЮДШЛЁЃ

ЯРгЮЯЗЗЂВМДЫЮФНіЮЊСЫДЋЕнаХЯЂЃЌВЛДњБэЯРгЮЯЗЭјеОШЯЭЌЦфЙлЕуЛђжЄЪЕЦфУшЪі

ЯрЙиЙЅТд

ИќЖрЭЌРрИќаТ

ИќЖрШШгЮЭЦМі

ИќЖр-

- КНЬьЛ№М§ФЃФтЦї

- Android/ | ФЃФтбјГЩ

- 2026-04-07

-

- УќдЫЦяЪПЭХ

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

-

-

-

-

- зЙаЧДѓТН ТђЖЯАц

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

- ЯцICPБИ14008430КХ-1 ЯцЙЋЭјАВБИ 43070302000280КХ

- All Rights Reserved

- БОеОЮЊЗЧгЏРћЭјеОЃЌВЛНгЪмШЮКЮЙуИцЁЃБОеОЫљгаШэМўЃЌЖМгЩЭјгб

- ЩЯДЋЃЌШчгаЧжЗИФуЕФАцШЈЃЌЧыЗЂгЪМўИјxiayx666@163.com

- ЕжжЦВЛСМЩЋЧщЁЂЗДЖЏЁЂБЉСІгЮЯЗЁЃзЂвтздЮвБЃЛЄЃЌНїЗРЪмЦЩЯЕБЁЃ

- ЪЪЖШгЮЯЗвцФдЃЌГСУдгЮЯЗЩЫЩэЁЃКЯРэАВХХЪБМфЃЌЯэЪмНЁПЕЩњЛюЁЃ