MongoDBШЈЯоЩшжУгыЕЧТМЪкШЈЗНЪНМАНтЖС

РДдДЃКЛЅСЊЭј 2026-04-16 12:03:02MongoDBНЧЩЋШЈЯоЯъНтЃКДгШЋОжЙмРэЕНЕЅПтПижЦ дкMongoDBЕФШЈЯоЬхЯЕжаЃЌНЧЩЋЪЧКЫаФЕФШЈЯоМЏКЯЁЃеЦЮеВЛЭЌНЧЩЋЕФШЈЯоБпНчЃЌЪЧЙЙНЈАВШЋЪ§ОнПтМмЙЙЕФЛљДЁЁЃБОЮФНЋНЧЩЋЗжЮЊЙмРэЫљгаЪ§ОнПтЕФШЋОжНЧЩЋКЭЙмРэжИЖЈЪ§ОнПтЕФОжВПНЧЩЋСНДѓРрЃЌЗНБуФњЖдееЪЙгУЁЃ ЙмРэЫљгаЪ§ОнПтЕФШЋОжНЧЩЋ НЧЩЋ ШЈЯоЫЕУї ЪЪгУГЁОА ro

MongoDBНЧЩЋШЈЯоЯъНтЃКДгШЋОжЙмРэЕНЕЅПтПижЦ

дкMongoDBЕФШЈЯоЬхЯЕжаЃЌНЧЩЋЪЧКЫаФЕФШЈЯоМЏКЯЁЃеЦЮеВЛЭЌНЧЩЋЕФШЈЯоБпНчЃЌЪЧЙЙНЈАВШЋЪ§ОнПтМмЙЙЕФЛљДЁЁЃБОЮФНЋНЧЩЋЗжЮЊЙмРэЫљгаЪ§ОнПтЕФШЋОжНЧЩЋКЭЙмРэжИЖЈЪ§ОнПтЕФОжВПНЧЩЋСНДѓРрЃЌЗНБуФњЖдееЪЙгУЁЃ

ЙмРэЫљгаЪ§ОнПтЕФШЋОжНЧЩЋ

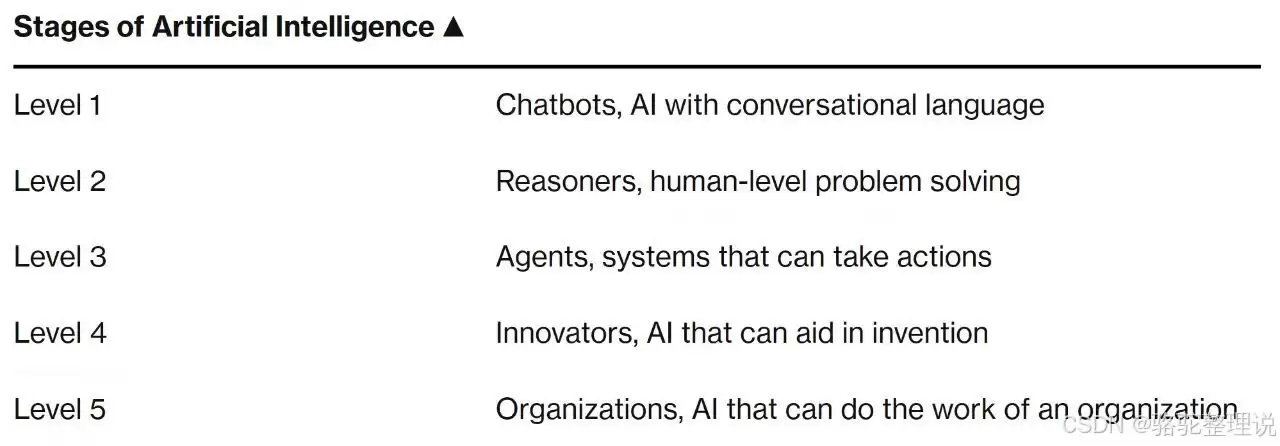

| НЧЩЋ | ШЈЯоЫЕУї | ЪЪгУГЁОА |

|---|---|---|

| root | ГЌМЖЙмРэдБЃЌгЕгаЫљгаЪ§ОнПтКЭМЏШКЕФЭъећШЈЯоЃЈЖСаДЁЂЙмРэЁЂгУЛЇПижЦЕШЃЉЁЃ | НєМБЮЌЛЄЛђШЋОжЙмРэЃЈЩњВњЛЗОГЩїгУЃЉЁЃ |

| dbAdminAnyDatabase | ЙмРэЫљгаЪ§ОнПтЕФдЊЪ§ОнЃЈШчДДНЈ/ЩОГ§МЏКЯЁЂЫїв§ЃЉЃЌЕЋВЛФмЖСаДЪ§ОнЁЃ | ПчПтЮЌЛЄБэНсЙЙЃЈШчХњСПДДНЈЫїв§ЃЉЁЃ |

| userAdminAnyDatabase | ЙмРэЫљгаЪ§ОнПтЕФгУЛЇКЭНЧЩЋЃЈШчДДНЈгУЛЇЁЂЗжХфШЈЯоЃЉЃЌЕЋВЛФмжБНгВйзїЪ§ОнЁЃ | МЏжаЪНгУЛЇШЈЯоЙмРэЃЈашбЯИёЩѓМЦЃЉЁЃ |

| readWriteAnyDatabase | ЖСаДЫљгаЪ§ОнПтЕФЪ§ОнЃЈдіЩОИФВщЃЉЃЌЕЋВЛФмЙмРэЪ§ОнПтНсЙЙЛђгУЛЇЁЃ | ПчПтЪ§ОнЭЌВНЛђШЋОжЪ§ОнВйзїЁЃ |

| readAnyDatabase | ЖСШЁЫљгаЪ§ОнПтЕФЪ§ОнЃЈНіВщбЏЃЉЃЌЮоаДШыШЈЯоЁЃ | ПчПтЪ§ОнЗжЮіЛђМрПиЙЄОпЁЃ |

МђЕЅРДЫЕЃЌетаЉДјЁАAnyDatabaseЁБКѓзКЕФНЧЩЋЃЌШЈЯоЗЖЮЇЪЧШЋОжадЕФЁЃЗжХфЪБашвЊИёЭтНїЩїЃЌгШЦфЪЧrootНЧЩЋЃЌЭЈГЃжЛгІдкМЋЖЫЧщПіЯТЪЙгУЁЃ

ГЄЦкЮШЖЈИќаТЕФдмОЂзЪдДЃК >>>ЕуДЫСЂМДВщПД<<<

ЙмРэжИЖЈЪ§ОнПтЕФОжВПНЧЩЋ

| НЧЩЋ | ШЈЯоЫЕУї | ЪЪгУГЁОА |

|---|---|---|

| dbOwner | ЕБЧАЪ§ОнПтЕФЭъШЋПижЦШЈЯоЃЈАќРЈ readWrite + dbAdmin + userAdminЃЉЁЃ | ЕЅПтЙмРэдБЃЈаЁаЭЯюФПЛђЖРСЂвЕЮёПтЃЉЁЃ |

| dbAdmin | ЙмРэЕБЧАЪ§ОнПтЕФдЊЪ§ОнЃЈШчЫїв§ЁЂМЏКЯНсЙЙЃЉЃЌВЛФмЖСаДЪ§ОнЁЃ | ЮЌЛЄЬиЖЈПтЕФБэНсЙЙЛђЭГМЦаХЯЂЁЃ |

| userAdmin | ЙмРэЕБЧАЪ§ОнПтЕФгУЛЇКЭНЧЩЋЃЈШчДДНЈгУЛЇЃЉЃЌВЛФмВйзїЪ§ОнЛђБэНсЙЙЁЃ | ЕЅПтгУЛЇШЈЯоЙмРэЃЈЖрзтЛЇЯЕЭГЃЉЁЃ |

| readWrite | ЖСаДЕБЧАЪ§ОнПтЕФЪ§ОнЃЈдіЩОИФВщЃЉЃЌВЛФмЙмРэЪ§ОнПтНсЙЙЛђгУЛЇЁЃ | гІгУГЬађЕФГЃЙцЖСаДВйзїЁЃ |

| read | жЛЖСЕБЧАЪ§ОнПтЕФЪ§ОнЃЈВщбЏЃЉЃЌЮоаДШыШЈЯоЁЃ | жЛЖСБЈБэЛђЪ§ОнЗжЮіЁЃ |

етВПЗжНЧЩЋЪЧШеГЃПЊЗЂжазюГЃЪЙгУЕФЁЃЫќУЧЕФзїгУгђНіЯогкДДНЈЪБжИЖЈЕФЕЅИіЪ§ОнПтЃЌзёбСЫЁАзюаЁШЈЯоддђЁБЃЌАВШЋадИќИпЁЃЦфжаЃЌdbOwnerНЧЩЋПЩвдРэНтЮЊЕЅИіЪ§ОнПтЕФЁАаЁЙњЭѕЁБЃЌШЈЯоЗЧГЃМЏжаЁЃ

MongoDBДДНЈГЌМЖЙмРэдБВНжш

СЫНтНЧЩЋЗжРрКѓЃЌНгЯТРДНјааЖЏЪжЪЕМљЁЃДДНЈГЌМЖЙмРэдБЃЈrootгУЛЇЃЉЪЧДюНЈШЈЯоЬхЯЕЕФЕквЛВНЃЌетИіЙ§ГЬгаМИИіЙиМќВНжшашвЊзЂвтЁЃ

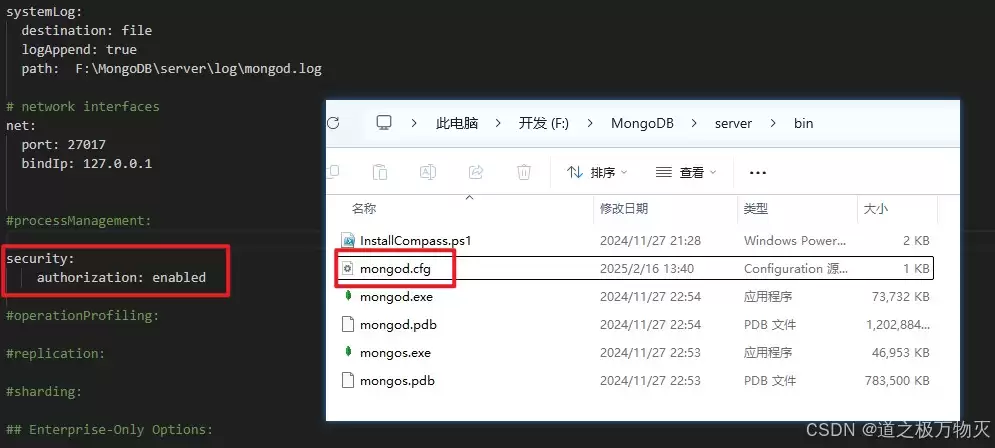

ПЊЦєauthШЯжЄ

security:

authorization: enabled

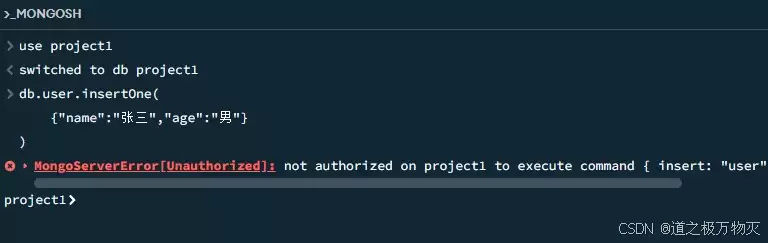

дкХфжУЮФМўжаПЊЦєauthorization: enabledКѓЃЌMongoDBЗўЮёБуНјШыСЫШЯжЄФЃЪНЁЃВЛЙ§ДЫЪБжиЦєЗўЮёЃЌФувРШЛФмСЌНгЩЯЃЌжЛЪЧПДВЛЕНШЮКЮЪ§ОнПтСЫЁЊЁЊетОЭЪЧШЯжЄЛњжЦдкЦ№зїгУЃЌЫќдкЬсЪОЃКЁАЧыЯШГіЪОФуЕФЩэЗнЁБЁЃ

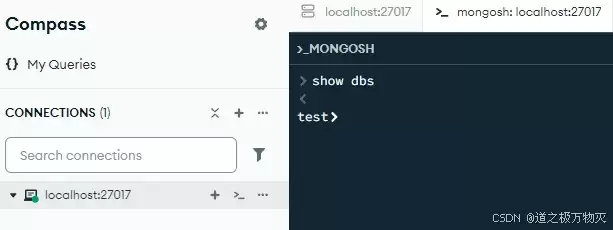

ЙиБеauthШЯжЄДДНЈrootгУЛЇ

ШЯжЄПЊЦєСЫЃЌЮвУЧЛЙУЛгУЛЇЃЌдѕУДДДНЈЕквЛИігУЛЇФиЃПБъзМЕФзіЗЈЪЧЃКЯШднЪБЙиБеauthШЯжЄЃЌНјШывЛИіЁАПЩаХШЮЛЗОГЁБДДНЈгУЛЇЁЃОпЬхВйзїЪЧЃЌЙиБеШЯжЄКѓНјШыжеЖЫЃЌЧаЛЛЕНadminЪ§ОнПтжДааДДНЈУќСюЁЃ

use admin

db.createUser({

user: "root",

pwd: "123456",

roles: [{ role: "root", db: "admin" }]

});

етРягаИіЯИНкЃКГЌМЖЙмРэдБНЧЩЋrootБиаыДДНЈдкadminЪ§ОнПтжаЃЌетЪЧMongoDBЕФгВадЙцЖЈЁЃ

дйДЮПЊЦєauthШЯжЄ

гУЛЇДДНЈГЩЙІКѓЃЌдйДЮПЊЦєauthШЯжЄВЂжиЦєЗўЮёЁЃетЪБЃЌЪЙгУrootеЫЛЇЕЧТМКЭВЛЕЧТМЕФВюБ№ОЭвЛФПСЫШЛСЫЁЃЯТЭМЧхЮњЕиеЙЪОСЫетвЛЖдБШЃКЪЙгУrootЕЧТМКѓПЩвдВщПДЫљгаЪ§ОнПтЃЌЖјЮДЕЧТМЪБдђвЛЦЌПеАзЁЃ

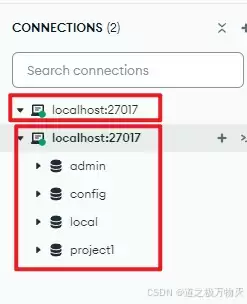

ДДНЈгЕгаЫљгаЪ§ОнПтВщПДШЈЯоЕФгУЛЇ

ГЌМЖЙмРэдБШЈЯоЬЋДѓЃЌВЛЪЪКЯШеГЃЪЙгУЁЃИќГЃМћЕФашЧѓЪЧДДНЈвЛИіФмШЋОжВщПДЃЈЕЋНіФмВщПДЃЉЪ§ОнЕФгУЛЇЃЌБШШчгУгкМрПиЛђЪ§ОнЗжЮіЁЃетОЭвЊгУЕНЮвУЧЧАУцЬсЕНЕФreadAnyDatabaseНЧЩЋЁЃ

db.createUser({

user: "test1",

pwd: "123456",

roles: ["readAnyDatabase"]

})

ДДНЈЭъГЩКѓЃЌгУtest1гУЛЇЕЧТМЪдЪдЁЃФуЛсЗЂЯжЃЌЫќПЩвдЫГРћВщбЏЫљгаЪ§ОнПтЕФЪ§ОнЃЌЕЋвЛЕЉГЂЪджДааВхШыВйзїЃЌОЭЛсСЂПЬБЛОмОјЁЃетОЭЪЧШЈЯоОЋзМПижЦЕФаЇЙћЁЊЁЊжЛЖСШЈЯовтЮЖзХЁАжЛПДВЛЖЏЁБЃЌЯЕЭГЛсбЯИёЪизЁетЬѕБпНчЁЃ

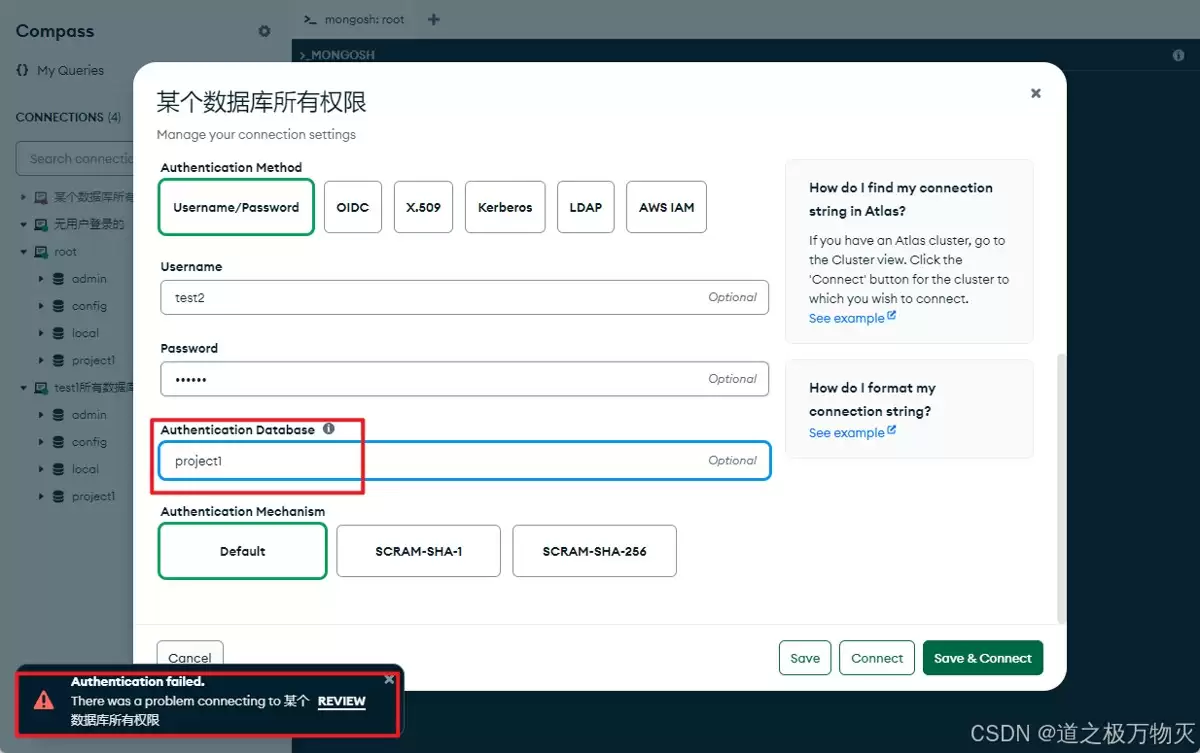

ДДНЈжЛгЕгаФГИіЪ§ОнПтЫљгаШЈЯоЕФгУЛЇ

ЖдгкДѓЖрЪ§вЕЮёГЁОАЃЌЮвУЧИќашвЊЕФЪЧНЋгУЛЇШЈЯоРЮРЮЫјдкЕЅИіЪ§ОнПтФкЁЃетЪБЃЌdbOwnerНЧЩЋОЭХЩЩЯгУГЁСЫЁЃ

db.createUser({

user: "test2",

pwd: "123456",

roles: ["dbOwner"]

})

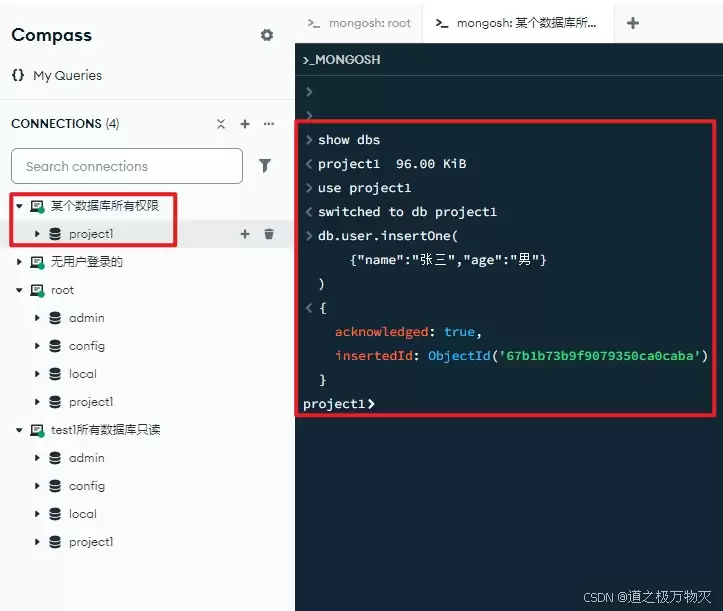

зЂвтЃЌетРягавЛИіЗЧГЃЙиМќЕФСЌНгВНжшЃКЪЙгУДЫРрЕЅПтШЈЯогУЛЇСЌНгЪБЃЌБиаыжИЖЈЪ§ОнПтЁЃШчЙћЯёСЌНгrootгУЛЇФЧбљВЛжИЖЈЃЌЯЕЭГЛсБЈШЯжЄЪЇАмЃЌвђЮЊЫќВЛжЊЕРФувЊВйзїФФИіЪ§ОнПтЃЌвВЮоЗЈбщжЄФудкИУПтЕФШЈЯоЁЃ

е§ШЗжИЖЈЪ§ОнПтСЌНгГЩЙІКѓЃЌетИігУЛЇОЭдкИУЪ§ОнПтФкгЕгаСЫжСИпЮоЩЯЕФШЈЯоЃЌПЩвджДааШЮКЮВйзїЃЌЕЋЖдгкЦфЫћЪ§ОнПтдђЮоФмЮЊСІЁЃЯТЭМеЙЪОСЫСЌНгГЩЙІКѓЕФзДЬЌЁЃ

MongoDBШЈЯоЙмРэзмНс

змЕФРДЫЕЃЌMongoDBЕФШЈЯоЙмРэзёбзХЧхЮњЕФНЧЩЋЛЎЗжКЭЁАзюаЁШЈЯоЁБддђЁЃДгШЋОжЙмРэЕФrootЃЌЕНПчПтЖСШЁЕФreadAnyDatabaseЃЌдйЕНЕЅПтШЋШЈЕФdbOwnerЃЌУПвЛжжНЧЩЋЖМЖдгІзХУїШЗЕФгІгУГЁОАЁЃЙиМќдкгкРэНтетаЉНЧЩЋЕФШЈЯоБпНчЃЌВЂдкДДНЈгУЛЇЪБЃЌИљОнЪЕМЪашЧѓНјааОЋзМЦЅХфЁЃНЈСЂвЛЬзШЈд№ЗжУїЕФеЫЛЇЬхЯЕЃЌЪЧБЃеЯЪ§ОнПтАВШЋгыЮШЖЈЕФЛљЪЏЁЃ

вдЩЯФкШнЛљгкГЃМћЕФЪЕМљзмНсЃЌЯЃЭћФмЮЊДѓМвдкХфжУMongoDBШЈЯоЪБЬсЙЉвЛИіЧхЮњЕФВЮПМЁЃ

ФњПЩФмИааЫШЄЕФЮФеТ:

ЯРгЮЯЗЗЂВМДЫЮФНіЮЊСЫДЋЕнаХЯЂЃЌВЛДњБэЯРгЮЯЗЭјеОШЯЭЌЦфЙлЕуЛђжЄЪЕЦфУшЪі

ЯрЙиЙЅТд

ИќЖрЭЌРрИќаТ

ИќЖрШШгЮЭЦМі

ИќЖр-

- КНЬьЛ№М§ФЃФтЦї

- Android/ | ФЃФтбјГЩ

- 2026-04-07

-

- УќдЫЦяЪПЭХ

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

-

-

-

-

- зЙаЧДѓТН ТђЖЯАц

- Android/ | НЧЩЋАчбн

- 2026-03-30

-

- ЯцICPБИ14008430КХ-1 ЯцЙЋЭјАВБИ 43070302000280КХ

- All Rights Reserved

- БОеОЮЊЗЧгЏРћЭјеОЃЌВЛНгЪмШЮКЮЙуИцЁЃБОеОЫљгаШэМўЃЌЖМгЩЭјгб

- ЩЯДЋЃЌШчгаЧжЗИФуЕФАцШЈЃЌЧыЗЂгЪМўИјxiayx666@163.com

- ЕжжЦВЛСМЩЋЧщЁЂЗДЖЏЁЂБЉСІгЮЯЗЁЃзЂвтздЮвБЃЛЄЃЌНїЗРЪмЦЩЯЕБЁЃ

- ЪЪЖШгЮЯЗвцФдЃЌГСУдгЮЯЗЩЫЩэЁЃКЯРэАВХХЪБМфЃЌЯэЪмНЁПЕЩњЛюЁЃ