DeFiАВШЋТЉЖДЦЕЗЂЃП5ИіБЛКіЪгЕФЮЃЯеаХКХгыЪЕеНЗРгљжИФЯЃЈ2024зюаТЃЉ

РДдДЃКЛЅСЊЭј 2026-04-21 18:15:24зїепЃКKarl Marx OnChain БрвыЃКYuliyaЃЌPANews ЛиЙЫЙ§ШЅМИФъЃЌDeFiСьгђЕФАВШЋаЮЪЦВЛШнРжЙлЁЃЪ§ОнЯдЪОЃЌ2024ФъЫ№ЪЇИпДя10.29вкУРдЊЃЌ2025ФъНЕжС6.49вкУРдЊЃЌЖј2026ФъНіЕквЛМОЖШОЭга1.37вкУРдЊБЛЕСЁЃPANewsзЂЃК2026Фъ4дТЗнвдРДDeFiЫ№ЪЇОЭГЌЙ§6

зїепЃКKarl Marx OnChain

БрвыЃКYuliyaЃЌPANews

ащФтБвНЛвзЭЦМіЪЙгУБвАВНЛвзЫљНјааНЛвз

ЦЛЙћгУЛЇКЭЕчФдЖЫгУЛЇвВПЩвджБНгНјШыБвАВЙйЭјЯТдиЃКЕуЛїЗУЮЪБвАВЙйЭјЯТдизЂВс

АВзПгУЛЇПЩвджБНгЯТдиБвАВАВзААќЃКЕуЛїЯТдиБвАВАВзААќ

ЛиЙЫЙ§ШЅМИФъЃЌDeFiСьгђЕФАВШЋаЮЪЦВЛШнРжЙлЁЃЪ§ОнЯдЪОЃЌ2024ФъЫ№ЪЇИпДя10.29вкУРдЊЃЌ2025ФъНЕжС6.49вкУРдЊЃЌЖј2026ФъНіЕквЛМОЖШОЭга1.37вкУРдЊБЛЕСЁЃPANewsзЂЃК2026Фъ4дТЗнвдРДDeFiЫ№ЪЇОЭГЌЙ§6вкУРН№ЁЃ

вЛИіРЯЩњГЃЬИШДгжЛгжЎВЛШЅЕФЮЪЬтИЁЯжГіРДЃКЮЊЪВУДКкПЭЙЅЛїЪТМўТХТХЗЂЩњЃПЮЊЪВУДЮвУЧзмЪЧКіТдФЧаЉЯрЭЌЕФЮЃЯеаХКХЃПШчЙћЩюШыЦЪЮіетаЉАВШЋЪТМўЕФБэЯѓЃЌФуЛсЗЂЯжЫќУЧОјЗЧЫцЛњЗЂЩњЕФЙТСЂЪТМўЃЌБГКѓЭљЭљДцдкзХЧхЮњЕФФЃЪНКЭПЩзЗЫнЕФИљдДЁЃ

БОЮФжМдкЪсРэжиДѓDeFiАВШЋЪТМўБГКѓЕФЕзВуЙцТЩЃЌВЂНвЪОФЧаЉМЋвзБЛКіЪгЕФдчЦкдЄОЏаХКХЁЃЛљгкЖдГЌЙ§АйЦ№ЙЅЛїАИР§ЕФЩюЖШИДХЬЃЌЮФеТдкЮФФЉИјГіСЫКЫаФЕФЗРЗЖНЈвщЁЃ

ТЉЖДЦЕЗЂЕФецЯргыЗжРр

дкЩюШыЗжЮіжЎЧАЃЌгаБивЊЯШГЮЧхвЛИіЛљДЁЮЪЬтЃКЮЊКЮвЊНЋетаЉТЉЖДНјааЯЕЭГадЕФЗжРрЃП

ИљБОдвђдкгкЃЌDeFiЯЕЭГЕФЪЇАмЭљЭљЗЂЩњдкЬиЖЈЕФМмЙЙВуУцЩЯЃЌЖјУПвЛВуЕФБРРЃЗНЪНЖМгазХБОжЪЕФЧјБ№ЃК

ДњТыВуУцЃКЪЇАмдДгкМйЩшЮДБЛЧПжЦжДааЁЃТпМЩЯПЩФмУЛгаУїЯдЕФДэЮѓЃЌЕЋФЧаЉБпдЕЧщПіЁЂдМЪјЬѕМўЛђВЛБфСПДгЮДБЛГЙЕзМьВщЙ§ЁЃ

ЛљДЁЩшЪЉЃКЪЇАмдДгкНЋаХШЮжУгкПЩФмЪмЫ№ЕФЯЕЭГжЎЩЯЁЃ

вЕЮёТпМЃКЪЇАмдДгкЁААДЙцдђгЮЯЗЁББОЩэГЩЮЊСЫвЛжжЙЅЛїЪжЖЮЁЃ

ЯТУцЃЌЮвУЧНЋЭЈЙ§ЕфаЭАИР§ЃЌЖдетМИРрТЉЖДНјааНсЙЙЛЏЕФЦЪЮіЁЃ

1. ЛљДЁЩшЪЉЃКПижЦШЈе§ШЗЃЌЕЋгяОГДэЮѓ

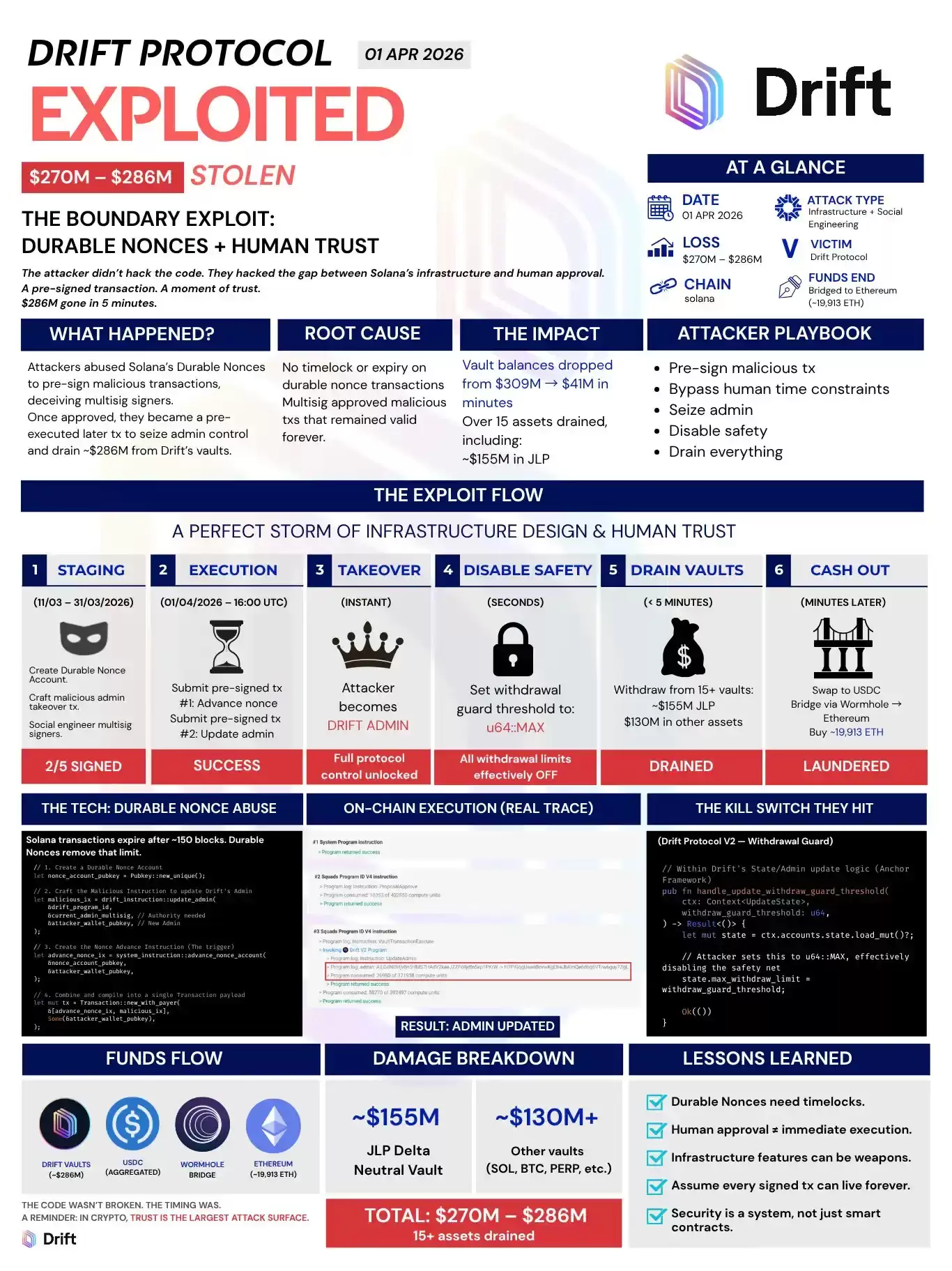

ЛљДЁЩшЪЉЕФЪЇАмЃЌЭљЭљВЛЪЧУмдПБЛЕСЃЌЖјЪЧЗЂЩњдкШЈСІБЛЪЙгУШДШБЗІШЋУцШЯжЊЕФЪБКђЁЃзнЙлИїРрАВШЋЪТМўЃЌвЛИівЛжТЕФФЃЪНЗДИДГіЯжЃКе§ШЗЕФШЫЧЉЪ№СЫНЛвзЃЌЪЙгУСЫе§ШЗЕФШЈЯоЃЌЯЕЭГвВЭъШЋАДееЩшМЦдЫааЁЃ

ШЛЖјЃЌзЪН№ЛЙЪЧЖЊЪЇСЫЁЃжЂНсдкгкЃЌЯЕЭГбщжЄЕФНіНіЪЧецЪЕадЃЌЖјЗЧвтЭМЁЃвЛИігааЇЕФЧЉУћжЛФмжЄУїЪЧЫЧЉЪ№ЕФЃЌШДЮоЗЈжЄУїЧЉЪ№епеце§РэНтСЫздМКЫљЧЉЪ№ЕФФкШнЁЃбщжЄгыРэНтжЎМфЕФетЕРКшЙЕЃЌе§ЪЧЛљДЁЩшЪЉБРРЃЕФЮТДВЁЃ

@DriftProtocolЃКЫћУЧЙ§дчЕиНјааСЫЧЉУћ

НЛвзЪЧгааЇЕФЃЌЧЉУћвВЪЧецЪЕЕФЁЃЮЪЬтдкгкЃЌЧЉЪ№епУЛЯыЕНЫќЛсдкжЎКѓБЛЪЙгУЁЃ

етБЪНЛвздквЛДЮР§ааМьВщжаБЛХњзМЃЌЕБЪБЗчЦНРЫОВЁЃШЛЖјЃЌЕБЫќдкФГвЛЬьЭЛШЛБЛжДааЪБЃЌвЛЧаЖМЭэСЫЁЃУЛгаШЮКЮЖЋЮїБЛЮБдьЛђДлИФЁЃ

КЫаФЮЪЬтКмМђЕЅЃКЫћУЧЧЉЪ№СЫФГЯюФкШнЃЌШДЮоЗЈПижЦЫќКЮЪББЛЪЙгУЁЃ

@Bybit_OfficialЃКЫћУЧЧЉДэСЫЖЋЮї

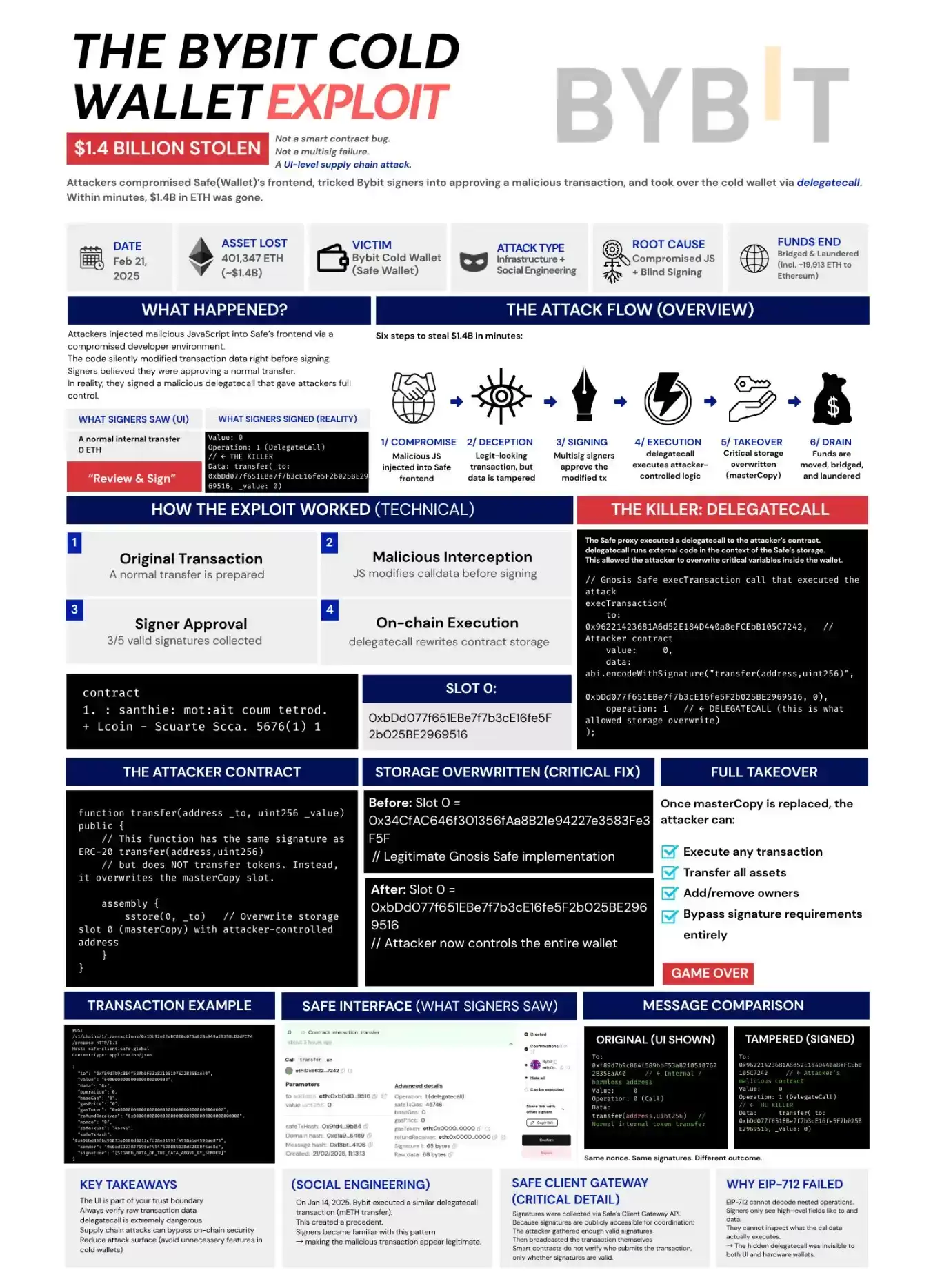

ЯЕЭГе§ГЃЙЄзїЃЌЧЉУћвВгааЇЁЃЮЪЬтдкгкЃЌШЫУЧЧЉЪ№СЫгыЫћУЧЯыЯѓжаВЛЭЌЕФЖЋЮїЁЃ

гУЛЇПДЕНЕФЪЧвЛДЮПДЫЦе§ГЃЕФзЊеЫЃЌгкЪЧЫћУЧХњзМСЫЁЃЕЋдкЕзВуЃЌетБЪНЛвзе§дкЧФЧФИФБфЧЎ&АќЕФПижЦШЈЁЃДгЭЈГЃвтвхЩЯНВЃЌУЛгаШЮКЮЖЋЮїБЛЁАКкПЭЙЅЛїЁБЃЌвЛЧаЖМзёбСЫМШЖЈЙцдђЁЃ

КЫаФЮЪЬтКмМђЕЅЃКЫћУЧПДЕНЕФНчУцГЪЯжЃЌВЂЗЧЫћУЧЪЕМЪЧЉЪ№ЕФФкШнЁЃ

@UXLINKofficialЃКЫћУЧгаШЈетУДзі

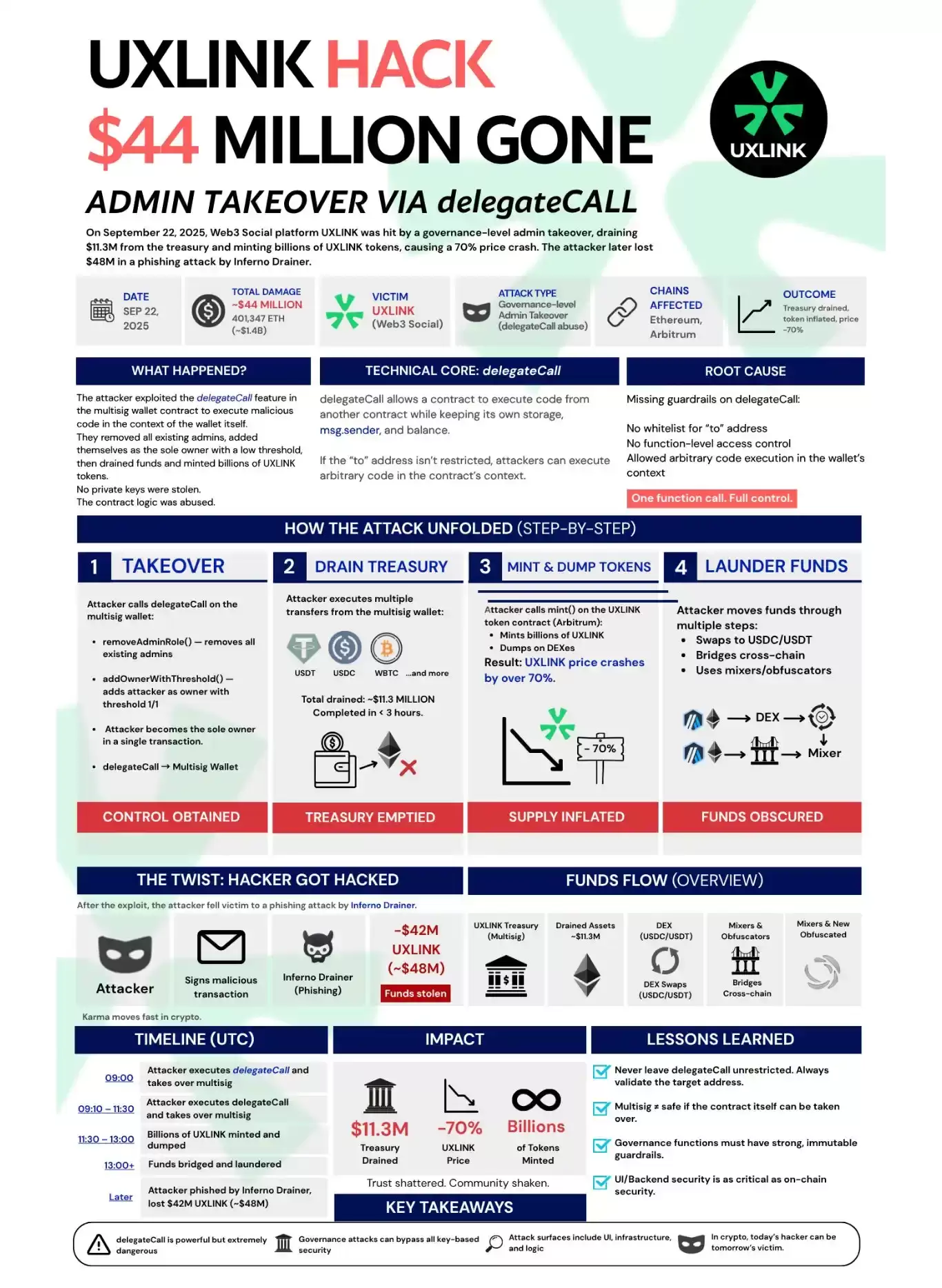

ЯЕЭГдЪаэетбљЕФВйзїЃЌШЈЯовВЭъШЋгааЇЁЃУЛгаУмдПБЛЕСЃЌвВУЛгаШЦЙ§ШЮКЮАВШЋМьВщЁЃ

ЙЅЛїепЭЈЙ§КЯЗЈЕФЕїгУЃЌИќИФСЫЙмРэдБНЧЩЋЃЌжиаТЗжХфСЫЫљгаШЈЁЃЫљгаВНжшЖМЗћКЯЩшМЦТпМЁЃ

КЫаФЮЪЬтКмМђЕЅЃКЯЕЭГИГгшСЫФГИіНЧЩЋЙ§ДѓЕФШЈСІЃЌВЂЬьецЕиЯраХетЗнШЈСІВЛЛсБЛРФгУЁЃ

2. ДњТыЃКМйЩшЮДБЛЧПжЦжДааЕФЕиЗН

ДњТыВуУцЕФТЉЖДЃЌЭљЭљВЂЗЧРДздвЛФПСЫШЛЕФBugЁЃЫќУЧИќГЃдДгкФЧаЉАДдЄЦкЙЄзїЃЌШДЮоЗЈдкЫљгаЬѕМўЯТЖМе§ГЃдЫзЊЕФЯЕЭГЁЃ

ЙцдђЫфШЛДцдкЃЌЕЋВЂЮДдкЫљгаЕиЗНБЛЧПжЦжДааЃЛ

БпдЕЧщПіБЛКіТдЃЌжБЕНЫќУЧБЛЖёвтДЅЗЂЃЛ

Ъ§бЇЙЋЪНдкРэТлЩЯааЕУЭЈЃЌЕЋдкДњТыЪЕЯжЪБШДБРРЃСЫЃЛ

АВШЋМьВщИВИЧСЫдЄЦкТЗОЖЃЌШДТЉЕєСЫЪЕМЪЕФЙЅЛїТЗОЖЁЃ

МђЖјбджЎЃЌДњТыЭљЭљдкЫќЕФЛљБОМйЩшВЛдйГЩСЂЕФЕиЗНаћИцЪЇАмЁЃ

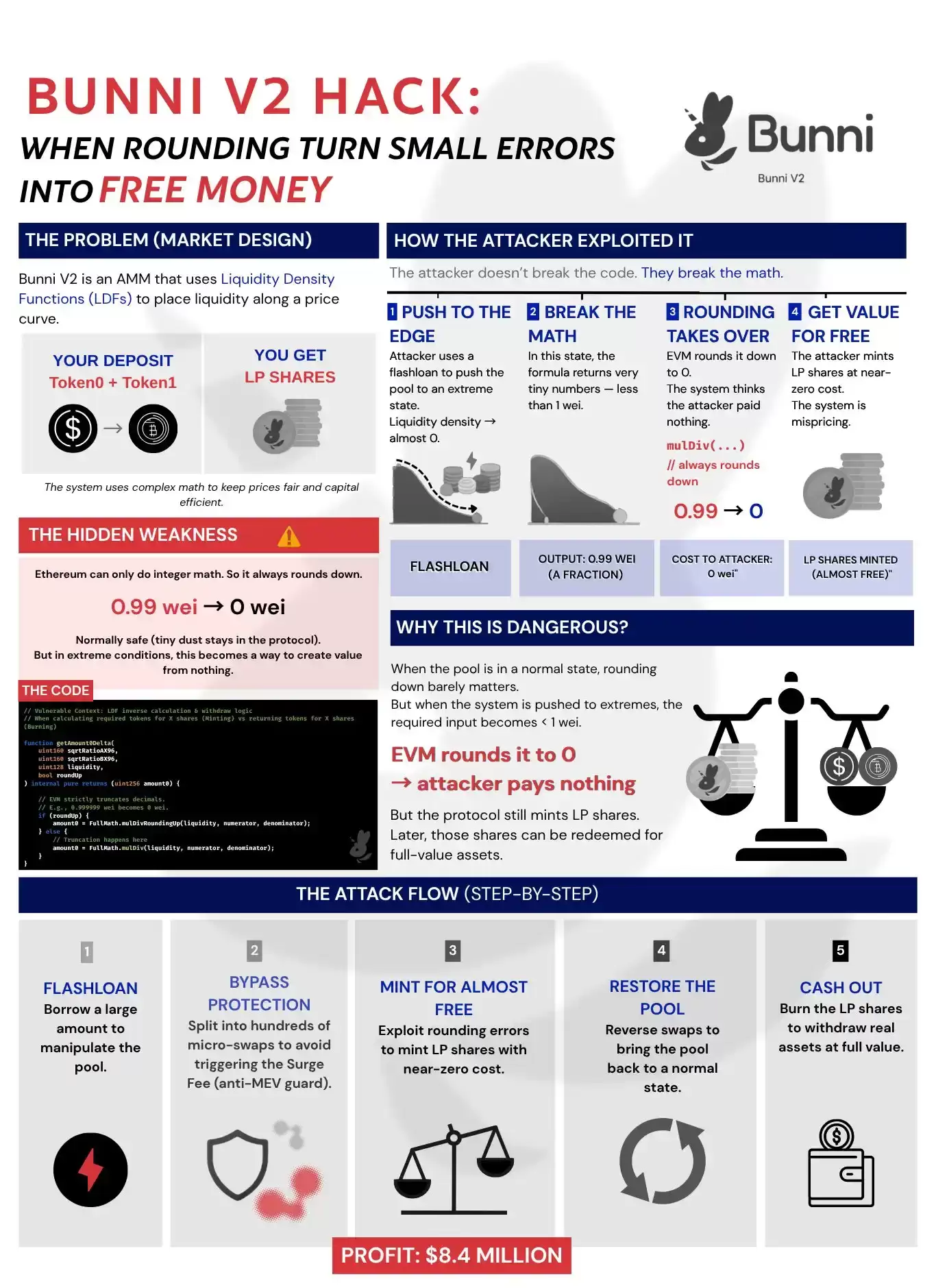

BunniЃКЪ§бЇдРэУЛЮЪЬтЃЌжБЕНЫќГіДэСЫ

ЯЕЭГОЙ§СЫЩѓМЦЃЌДњТыТпМвВБЛШЗШЯЪЧе§ШЗЕФЁЃФЃаЭдкжНУцЩЯПДЦ№РДЮоаИПЩЛїЃКСїЖЏадЁЂЖЈМлЃЌвЛЧаЖМКЫЖдЮоЮѓЁЃ

ЕЋдкЪЕМЪдЫаажаЃЌЮЂаЁЕФЩсШыЮѓВюГіЯжСЫЁЃЖјЧветаЉЮѓВюУЛгаЯрЛЅЕжЯћЃЌЗДЖјВЛЖЯРлЛ§СЫЦ№РДЁЃЙЅЛїепВЂУЛгаЦЦЛЕЯЕЭГЃЌжЛЪЧЧЩУюЕиЁЂвЛБщгжвЛБщЕижиИДРћгУСЫЫќЁЃ

КЫаФЮЪЬтКмМђЕЅЃКЪ§бЇРэТлЪЧе§ШЗЕФЃЌЕЋДњТыЪЕЯжШДВЛЙЛОЋШЗЁЃ

@BalancerЃКаЁДэЮѓЃЌЗДИДГіЯж

ЯЕЭГе§ГЃЙЄзїЃЌЪ§бЇМЦЫувВЪЧе§ШЗЕФЁЃУПБЪНЛвзЖМЛсВњЩњМЋаЁЕФЩсШыЫ№ЪЇЃЌМИКѕПЩвдКіТдВЛМЦЁЃ

ЕЋЮЪЬтдкгкЃЌетИіЮѓВюУЛгадкУПДЮНЛвзКѓжижУЃЌЖјЪЧГжајРлЛ§ЁЃЙЅЛїепУЛгажЛРћгУвЛДЮЃЌЖјЪЧдквЛИіСїГЬжаЖрДЮРћгУСЫЫќЁЃ

КЫаФЮЪЬтКмМђЕЅЃКШчЙћФмБЛжиИДзуЙЛЖрДЮЃЌвЛИіаЁДэЮѓОЭЛсЯёЙібЉЧђвЛбљЃЌбнБфГЩвЛГЁджФбЁЃ

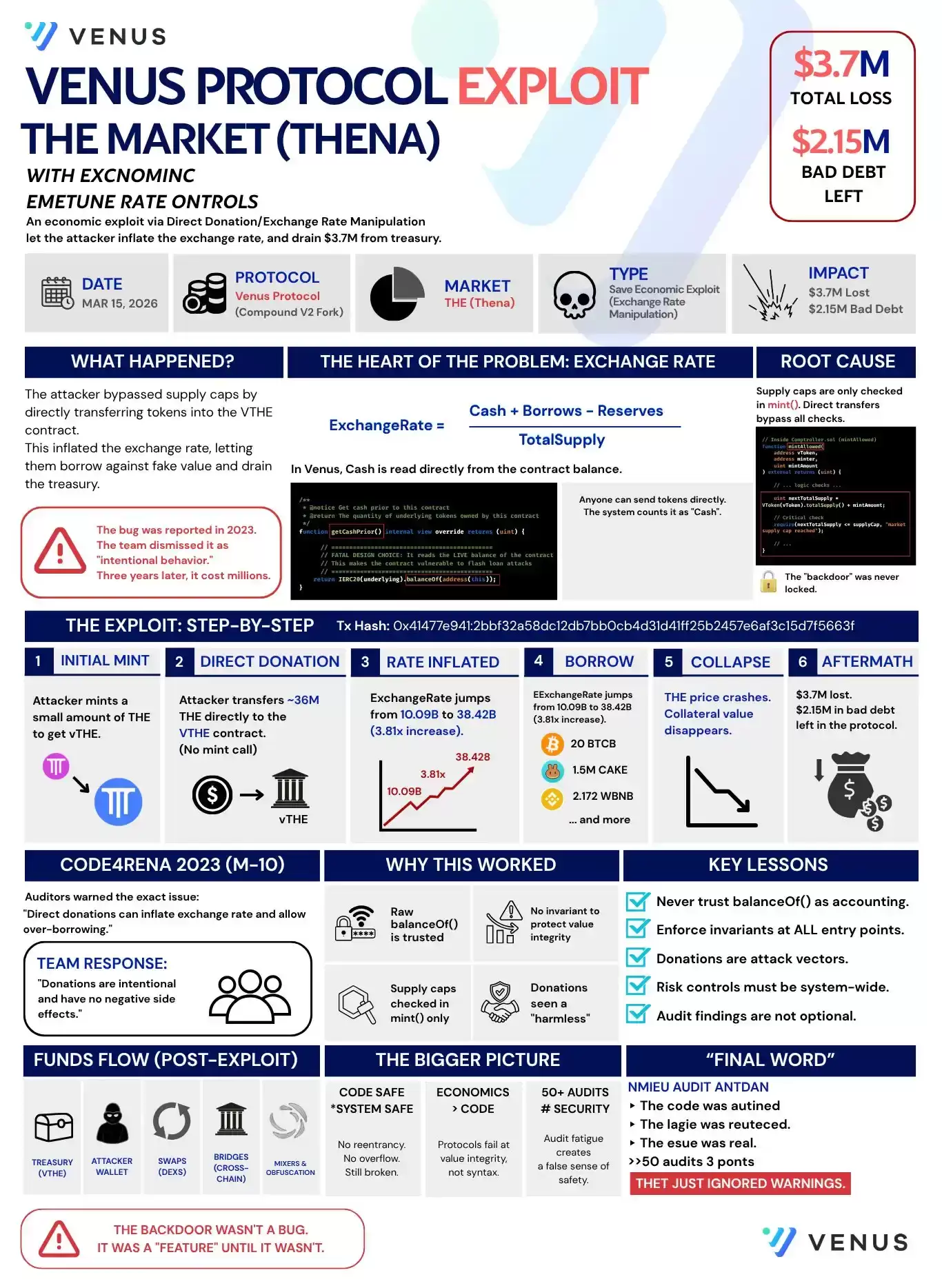

VenusЃКЙцдђДцдкЃЌжЛЪЧВЂЗЧЮоДІВЛдк

ЯЕЭГШЗЪЕЩшжУСЫЯожЦЃЌМьВщЛњжЦвВБЛЪЕЯжСЫЁЃЕЋЙиМќдкгкЃЌЫќНіНідквЛИіЕиЗНЪЕЯжСЫЁЃ

ЭЈЙ§СэвЛЬѕТЗОЖЃЌЭЌбљЕФЙцдђВЂВЛЪЪгУЁЃЙЅЛїепВЂУЛгаШЦЙ§ЯЕЭГЃЌЫћУЧжЛЪЧЧЩУюЕиШЦПЊСЫФЧИіЮЈвЛЕФМьВщЕуЁЃ

КЫаФЮЪЬтКмМђЕЅЃКвЛИіУЛгадкЫљгаЕиЗНБЛЧПжЦжДааЕФЙцдђЃЌЦфаЇСІЕШЭЌгкУЛгаЙцдђЁЃ

3. вЕЮёТпМЃКЕБЯЕЭГаХШЮСЫДэЮѓЕФЖЋЮї

етРрТЉЖДжаЃЌЯЕЭГбЯИёзёбзХздМКЕФЙцдђЃЌР§ШчЃЌЫќаХШЮЭтВПЪфШыЕФМлИёЪ§ОнЁЃТпМКмМђЕЅЃКШчЙћЕжбКЦЗМлИёЩЯеЧЃЌгУЛЇОЭПЩвдНшШыИќЖрзЪН№ЁЃ

гкЪЧЃЌЙЅЛїепПЊЪМЙКТђздМКЕФзЪВњЃЌШЫЮЊЭЦИпЦфМлИёЁЃДЫЪБЃЌЯЕЭГШЯЮЊЫћУЧЗЧГЃИЛгаЃЌВЂдЪаэЫћУЧНшГіеце§ЕФЁЂгаМлжЕЕФзЪВњЁЃЫцКѓЃЌЙЅЛїепБфЧЎРыГЁЁЃЯЕЭГБОЩэУЛгаБЛЦЦЛЕЃЌЫќжЛЪЧУЄФПаХШЮСЫвЛаЉМЋвзБЛВйзнЕФЭтВПЪ§ОнЁЃ

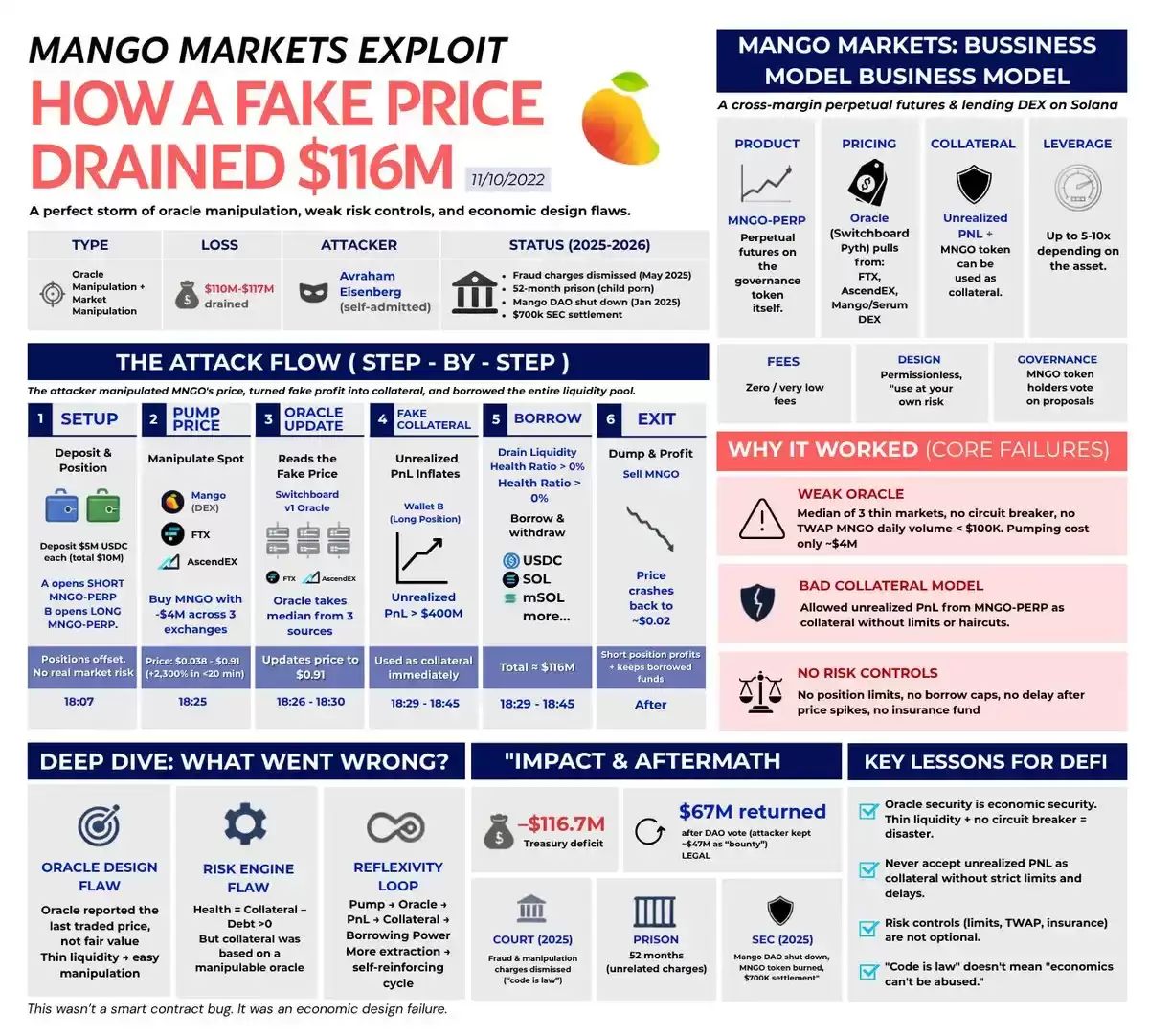

MangoЃКЫћШУздМКПДЦ№РДКмИЛга

ЯЕЭГаХШЮМлИёдЄбдЛњЃКИќИпЕФМлИё Ёњ ИќЖрЕФЕжбКЦЗМлжЕ Ёњ ИќЖрЕФНшПюЖюЖШЁЃ

ЙЅЛїепЭЈЙ§ЙКТђДѓСПЕЭСїЖЏадЕФДњБвЃЌРИпСЫЦфМлИёЁЃШЛКѓЃЌЫћУЧРћгУетИіащИпЕФМлИёзїЮЊЕжбКЃЌДгавщжаНшШыецЪЕЕФзЪВњЁЃжЎКѓЃЌЫћУЧЭЃжЙжЇГХМлИёЃЌМлИёЫцжЎБРРЃЁЃЕжбКЦЗВЛдйГфзуЃЌЕЋНшГіЕФзЪН№вбОЯћЪЇСЫЁЃ

ећИіЙ§ГЬУЛгаШЮКЮЖЋЮїБЛЁАКкПЭШыЧжЁБЃЌЯЕЭГжЛЪЧЯраХСЫвЛИіПЩвдБЛЧсвзВйзнЕФМлИёЁЃ

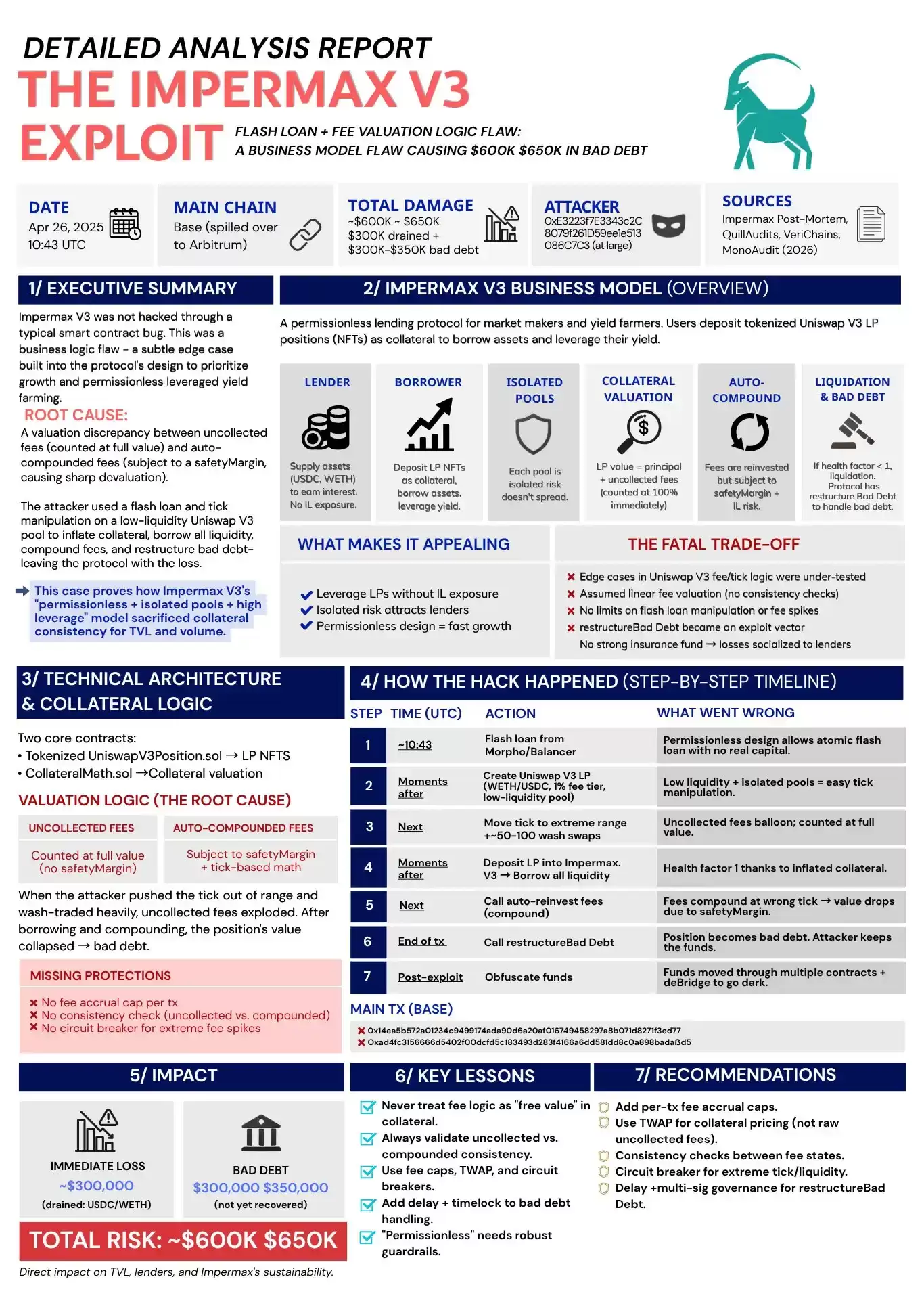

ImpermaxЃКМлИёЬЋШнвзБЛКГЖЏСЫ

ЯЕЭГаХШЮМлИёЃЌЕЋЦфЫљвРРЕЕФЪаГЁЩюЖШЬЋБЁШѕСЫЁЃ

ЙЅЛїепНшШыДњБвЃЌШЛКѓеыЖдвЛИіЕЭСїЖЏадЕФНЛвзГиНјааВйзїЁЃМлИёвђДЫОчСвВЈЖЏЃЌдЖдЖГЌГіСЫе§ГЃЗЖЮЇЁЃЯЕЭГгкЪЧХаЖЈЯрЙиЭЗДчВЛАВШЋЃЌВЂЧПжЦНјааЧхЫуЁЃЙЅЛїепдчвбЮЊДЫВМОжЃЌВЂЧсЫЩФУзпСЫРћШѓЁЃ

ЭЌбљЃЌУЛгаШЮКЮЖЋЮїБЛЦЦЛЕЃЌЮЪЬтНіНідкгкМлИёЪ§ОндДЬЋДрШѕЁЂЬЋШнвзБЛКГЖЏСЫЁЃ

зюжеНЬбЕЃКШчКЮЩњДцгыЗЂеЙЃП

ЪсРэЫљгаетаЉТЉЖДЃЌвЛИіЧхЮњЕФНсТлИЁЯжГіРДЃКФуВЛашвЊздМКЗИДэВХЛсХтЧЎЃЌФужЛашвЊдкЯЕЭГБРРЃЪБЧЁКУБЉТЖдкЗчЯежЎжаЁЃ

ЮЪЬтЕФКЫаФВЛдкгкавщБОЩэБЛЦЦЛЕСЫЃЌЖјдкгкЫќУЧвРРЕСЫвЛаЉПЩФмГіДэЕФЪТЮяЃКЮДОМьбщЕФМйЩшЁЂБЛЮѓНтЕФгяОГЃЌЛђЪЧВЛПЩППЕФЭтВПМлИёЁЃвђДЫЃЌеце§ЕФФПБъВЂЗЧбАеввЛИіЭъУРЕФЁЂгРВЛЗИДэЕФЯЕЭГЃЌЖјЪЧЩѓЩїЕиПижЦФуЖдетаЉЯЕЭГЕФаХШЮГЬЖШЁЃ

НЋетвЛддђИЖжюЪЕМљЃЌвтЮЖзХЃК

ВЛвЊЧсаХФудкгУЛЇНчУцЩЯПДЕНЕФвЛЧаЁЃ

ВЛвЊМйЩшЙцдђзмЪЧЛсдкЫљгаГЁОАЯТБЃЛЄФуЁЃ

ВЛвЊАбЪаГЁМлИёЛђЪевцТЪЪ§ОнЕБзїОјЖдЕФецРэЁЃ

БмУтНЋЫљгазЪВњМЏжаБЉТЖдкЕЅвЛавщЛђЩњЬЌжаЃЌвђЮЊЕБЪЇАмЗЂЩњЪБЃЌЫќЭљЭљбИМВЖјКСЮоеїезЁЃ

ЩњДцжЎЕРЃЌЙщИљНсЕздкгкЯожЦЧБдкЕФЫ№КІЃКгХЯШЪЙгУФЧаЉФмЙЛбЯИёЧПжЦжДаадМЪјЕФЯЕЭГЃЌБмПЊФЧаЉВЮЪ§ШнвзБЛВйзнЕФЩшжУЃЌВЂЧвЪМжеЮЊздМКБЃСєЭЫГіЕФФмСІКЭбЁдёЁЃ

дкDeFiЕФЪРНчРяЃЌвРППУЄФПаХШЮЯЕЭГЮоЗЈЛёЪЄЃЛЮЈгаЭЈЙ§ПижЦЫќПЩФмЖдФудьГЩЕФЩЫКІЃЌФуВХФмИќКУЕиЩњДцЯТШЅЁЃ

ЯРгЮЯЗЗЂВМДЫЮФНіЮЊСЫДЋЕнаХЯЂЃЌВЛДњБэЯРгЮЯЗЭјеОШЯЭЌЦфЙлЕуЛђжЄЪЕЦфУшЪі

ЯрЙиЙЅТд

ИќЖр- Daan Crypto TradesЗжЮіЃКБШЬиБвЃЈBTCЃЉЖрЭЗБиаыЪизЁЙиМќЮЛвдБмУтЕјжС7.6ЭђУРдЊ

- вЛЮФСЫНтMichael SaylorМсГжМгВжБШЬиБвЃЈBTCЃЉЃЁCoinSharesЃКЪ§зжзЪВњВЦПтХнФвбЦЦСб

- ГЕзBTCЛЙЪЧETHЃПЩюЖШЖдБШСНепЧБдкЪевцТЪ

- ГЕзBTCгыETHЃКЫИќОпЭЖзЪЧБСІгыИпЪевцЃП

- StrategyГж65ЭђУЖBTCЃКЗжЮіЦфдЫзїФЃЪНгыЧБдкХзЪлЬѕМў

- 21SharesДДЪМШЫЃКБШЬиБвПжФбИДжЦвЛдТеЧЪЦЃЌДДаТИпИХТЪЕЭ

ЭЌРрИќаТ

ИќЖрШШгЮЭЦМі

ИќЖр-

- DOGEНЛвзЫљУтЗбЯТди

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- BNBНЛвзЫљЙйЗНapp

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- WBTCНЛвзЫљЙйЭјapp

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- BCHНЛвзЫљiosАц

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- FTTНЛвзЫљЯТдиАВзА

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- ETHНЛвзЫљЯТдиЙйЗНЯТди

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- WBTCНЛвзЫљЙйЭјЯТди

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

-

- XLMНЛвзЫљУтЗбЯТди

- Android/ | Ъ§зжЛѕБв

- 2023-09-06

- ЯцICPБИ14008430КХ-1 ЯцЙЋЭјАВБИ 43070302000280КХ

- All Rights Reserved

- БОеОЮЊЗЧгЏРћЭјеОЃЌВЛНгЪмШЮКЮЙуИцЁЃБОеОЫљгаШэМўЃЌЖМгЩЭјгб

- ЩЯДЋЃЌШчгаЧжЗИФуЕФАцШЈЃЌЧыЗЂгЪМўИјxiayx666@163.com

- ЕжжЦВЛСМЩЋЧщЁЂЗДЖЏЁЂБЉСІгЮЯЗЁЃзЂвтздЮвБЃЛЄЃЌНїЗРЪмЦЩЯЕБЁЃ

- ЪЪЖШгЮЯЗвцФдЃЌГСУдгЮЯЗЩЫЩэЁЃКЯРэАВХХЪБМфЃЌЯэЪмНЁПЕЩњЛюЁЃ