Ўѕ2026ЦШґуКэѕЭР№В¶КВјюЅвОцЎїDVNЕдЦГВ©¶ґіЙєЪїН№Ґ»чЦчТтЈїґъВлЙујЖОЮОуОЄєОИФФвґу№жДЈµБИЎЈї°ІИ«ЧЁјТЙо¶ИІрЅвЈЁёЅРЮёґЦёДПЈ©

АґФґЈє»ҐБЄНш 2026-04-22 06:02:432026Дк4ФВ18ИХЈєµ±2.93ТЪГАФЄХф·ўУЪТ»ёцКэЧЦ 2026Дк4ФВ18ИХПВОзЈ¬Kelp DAOµДБч¶ЇРФФЩЦКСєРТйѕАъБЛТ»іЎЎ°ѕІД¬µДЛъ·ЅЎ±ЎЈЖдїзБґЗЕµДіРЦШЅб№№ФЪКэРЎК±ДЪК§Р§Ј¬№Ґ»чХЯГ»УР¶ЇУГИОєОѕµдµДЦЗДЬєПФј№Ґ»чКЦ¶ОЎЄЎЄГ»УРЗЛ¶ЇєПФјВЯјЈ¬Г»УРИЖ№эЗ©ГыСйЦ¤Ј¬ТІГ»УРґҐ·ўЦШИ빥»чЎЈЛыГЗЦ»КЗПтТФМ«·»ЦчНш·ўЛНБЛ

2026Дк4ФВ18ИХЈєµ±2.93ТЪГАФЄХф·ўУЪТ»ёцКэЧЦ

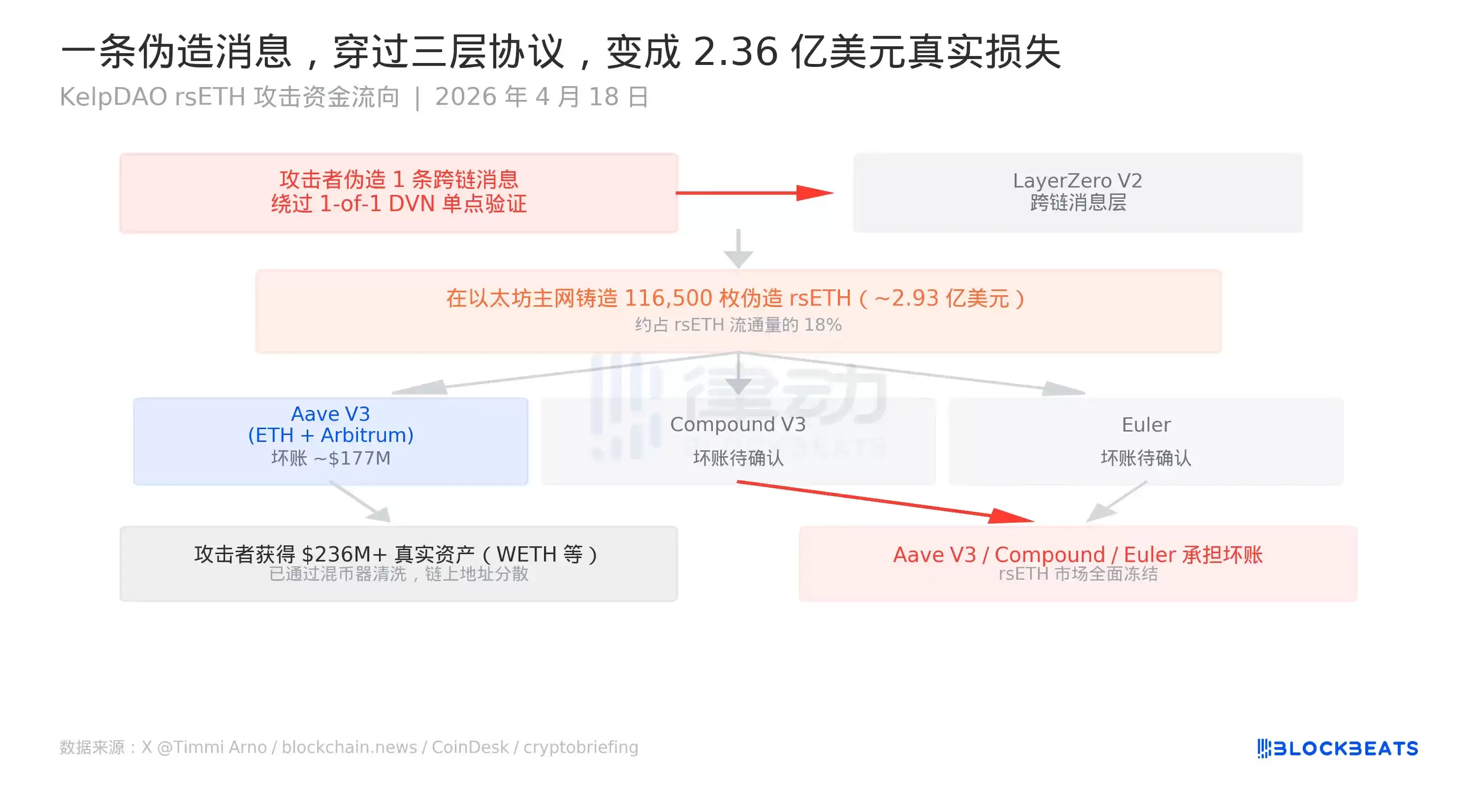

2026Дк4ФВ18ИХПВОзЈ¬Kelp DAOµДБч¶ЇРФФЩЦКСєРТйѕАъБЛТ»іЎЎ°ѕІД¬µДЛъ·ЅЎ±ЎЈЖдїзБґЗЕµДіРЦШЅб№№ФЪКэРЎК±ДЪК§Р§Ј¬№Ґ»чХЯГ»УР¶ЇУГИОєОѕµдµДЦЗДЬєПФј№Ґ»чКЦ¶ОЎЄЎЄГ»УРЗЛ¶ЇєПФјВЯјЈ¬Г»УРИЖ№эЗ©ГыСйЦ¤Ј¬ТІГ»УРґҐ·ўЦШИ빥»чЎЈЛыГЗЦ»КЗПтТФМ«·»ЦчНш·ўЛНБЛТ»МхЎ°ТС±»И·ИПЎ±µДПыПўЈ¬ЙщіЖФЪБнТ»МхБґЙПЛш¶ЁБЛµИЦµЧКІъЎЈПµНіРЕТФОЄХжЈ¬УЪКЗЈ¬116,500Г¶rsETH±»ЖѕїХЦэФміцАґЈ¬°ґµ±К±КРјЫјЖЛгЈ¬јЫЦµёЯґп2.93ТЪГАФЄЎЈ

ХвР©rsETH±ієуГ»УРХжКµµДµЦСєЖ·Ј¬Г»УРБґПВµДЗеЛгЖѕЦ¤Ј¬ЙхЦБИ±·¦НкХыµДїзБґЧґМ¬Н¬ІЅИХЦѕЎЈЛьГЗУµУРµДЈ¬ЅцЅцКЗТ»·ЭёЙѕ»ЎўєП№жЎўїЙСйЦ¤µДБґЙПјЗВјЎЄЎЄ¶шХвЗЎЗЎЧг№»ФЪAa ve V3ЈЁёІёЗТФМ«·»УлArbitrumЈ©ЎўCompound V3єНEulerµИЦчБчЅиґыРТйЦР±»ЅУКЬОЄµЦСєЖ·ЎЈ№Ґ»чХЯЛжєуУРМхІ»ОЙµШ·ЦЕъґжИлХвР©ЧКІъЈ¬ІўЅиіцWETHЈ¬ХыёцБчіМБчі©µГИзН¬ѕ№эОЮКэґОІКЕЕЎЈЅШЦБµ±Мм°шНнЈ¬јЫЦµ2.36ТЪГАФЄµДWETHТС±»ЧЄИл»м±ТЖчЈ¬В·ѕ¶ЗеОъЈ¬Г»УРИЯУаІЩЧчЎЈAa veЎўSparkLendЎўFluidµИРТйФЪјё·ЦЦУДЪН¬ІЅ¶іЅбБЛrsETHКРіЎЈ¬УГ»§ЅзГжЙПµДЎ°ФЭНЈ№©У¦УлЅиґыЎ±µЇґ°ЛдРЎЈ¬ИґёсНвґМСЫЎЈ

РйДв±ТЅ»ТЧНЖјцК№УГ±Т°ІЅ»ТЧЛщЅшРРЅ»ТЧ

Ж»№ыУГ»§єНµзДФ¶ЛУГ»§ТІїЙТФЦ±ЅУЅшИл±Т°І№ЩНшПВФШЈєµг»ч·ГОК±Т°І№ЩНшПВФШЧўІб

°ІЧїУГ»§їЙТФЦ±ЅУПВФШ±Т°І°ІЧ°°ьЈєµг»чПВФШ±Т°І°ІЧ°°ь

ХвІў·З2026ДкКЧЖрDeFi№Ґ»чКВјюЈ¬µ«ОЮТЙКЗЖщЅсОЄЦ№Ѕр¶оЧоЕУґуЎўКЦ·ЁЧоАдѕюµДТ»ґОЎЈЛьµДМШ±рЦ®ґ¦ФЪУЪЈ¬В©¶ґІў·ЗФґУЪґъВлВЯјЈ¬¶шКЗФґУЪТ»ёц±»РґИлІїКрЅЕ±ѕµДјтµҐКэЧЦЈє1ЎЈ

К§КШµДгРЦµЈє1-of-1

ХвёцКэЧЦЈ¬ѕНКЗDVNЈЁИҐЦРРД»ЇСйЦ¤ЅЪµгНшВзЈ©µДСйЦ¤гРЦµЈє1-of-1ЎЈ

І»КЗ2-of-3Ј¬І»КЗ3-of-5Ј¬ЙхЦБµНУЪLayerZero№Щ·Ѕ°ЧЖ¤КйЅЁТйµДЧоµН°ІИ«»щПЯЎЈЅцЅцѕНКЗ1ЎЈХвТвО¶ЧЕЈ¬Ц»РиТЄТ»ёцЅЪµгµгН·ИПїЙЈ¬ХыМхїзБґПыПўѕН±»КУОЄУРР§ЎЈГ»УРИЯУаРЈСйЈ¬Г»УРЦЩІГ»ъЦЖЈ¬Г»УРµЪ¶юµАЙуКУµДДї№вЎЈµ±ДЗёцОЁТ»µДЎў±»СЎЦРµДDVNЅЪµгФЪБиіїИэµг±»єбПтЙшНёЎўЛЅФїµјіцЎўЗ©ГыИЁПЮ±»НкИ«ЅУ№ЬєуЈ¬О±ФмµДПыПў±гІ»ФЩКЗЎ°О±ФмЎ±ЎЄЎЄЛьЦ±ЅУіЙОЄБЛНшВз№ІК¶±ѕЙнЎЈ

°ІИ«СРѕїФ±@0xQuitФЪКВјюєуФЪXЖЅМЁЙП·ўІјµДµЪТ»МхНЖОДЈ¬Г»УРМЦВЫSolidityґъВлЈ¬ТІГ»УР·ЦОцІЩЧчВлЎЈЛыЦ»РґБЛБЅРРЧЦЈєЎ°ОКМвІ»ФЪєПФјЎЈФЪЕдЦГЎЈФЪЅЪµгЎЈЎ± LayerZeroµД№Щ·ЅЙщГчН¬СщЗЙГоµШ±ЬїЄБЛЎ°єПФјВ©¶ґЎ±ХвёцЛµ·ЁЈ¬ЧЄ¶шК№УГБЛЎ°rsETHВ©¶ґЎ±ХвТ»±нКцЎЈХвЛДёцЧЦ±ієуЈ¬Тює¬ЧЕТ»ІгОўГоµДЗРёоЈєРТй±ѕЙнОЮґнЈ¬»ъЦЖЙијЖОЮи¦Ј¬ОКМвіцФЪУ¦УГІг¶ФХвМЧ»ъЦЖµДµчУГ·ЅКЅЙПЎЈ

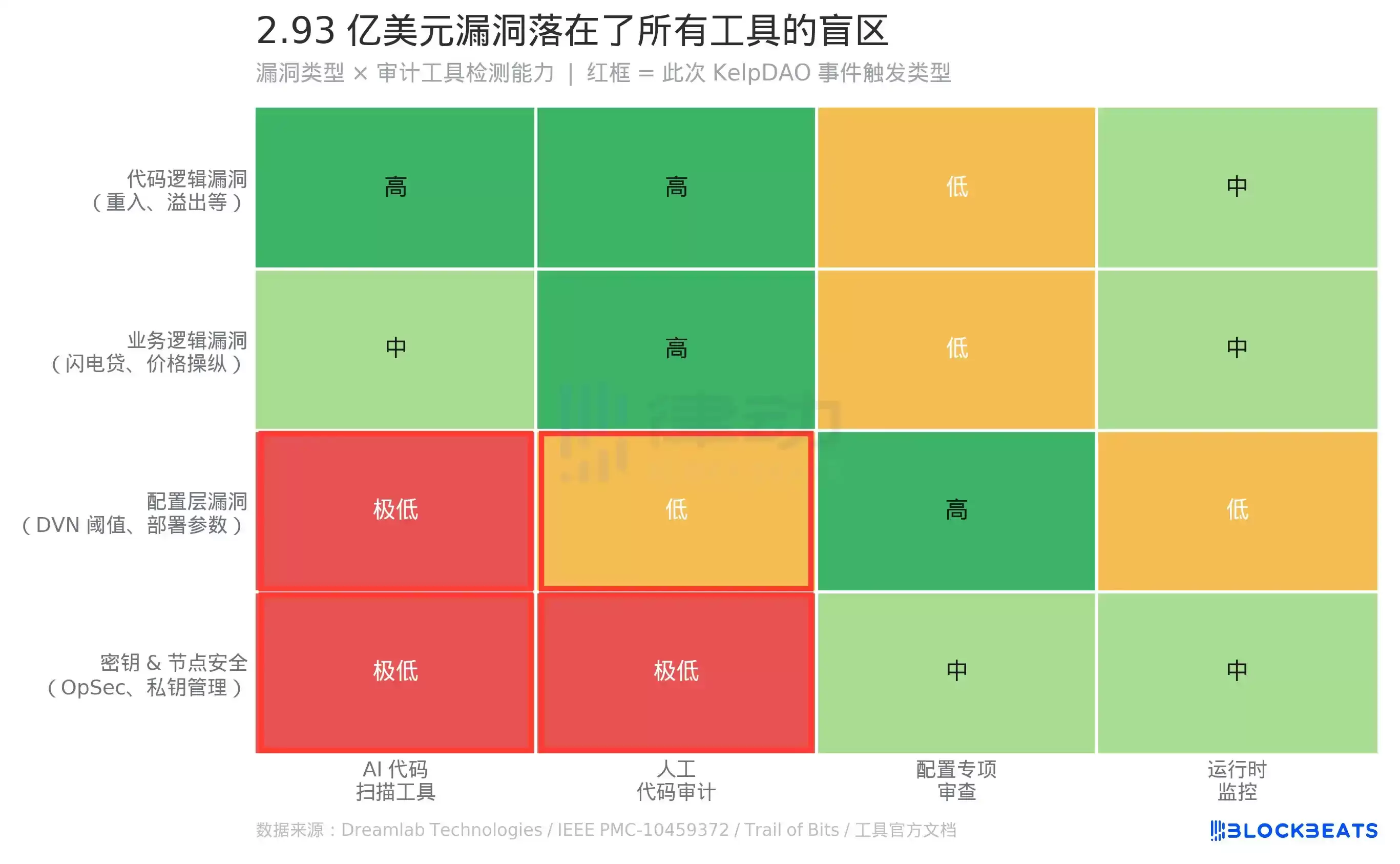

ЙујЖ№¤ѕЯµДГ¤ЗшЈєґъВлЦ®НвµД·зПХ

ХвАа·зПХЈ¬ЗЎЗЎВдФЪґ«Ні°ІИ«ЙујЖ№¤ѕЯµДКУТ°Г¤ЗшЦ®ЦРЎЈSlitherЙЁГиІ»µЅЛьЎЈMythrilµД·ыєЕЦґРРТэЗжІ»»бОЄХвёцЕдЦГІОКэЙъіЙВ·ѕ¶ФјКшЎЈјґ±гКЗУГєЈБїВ©¶ґДЈКЅСµБ·µДLLMёЁЦъЙујЖДЈРНЈ¬ТІОґФш±»О№ИлЎ°Ѕ«DVNгРЦµЙиОЄ1КЗ·сєПАнЎ±ХвСщµД±кЧўСщ±ѕЎЈ·зПХІ»ІШФЪ.solФґОДјюАпЈ¬І»ІОУлИОєОєЇКэµчУГХ»Ј¬ТІІ»»бґҐ·ўИОєОrevertМхјюЎЄЎЄЛьѕІѕІµШМЙФЪІїКрЅЕ±ѕµДYAMLЕдЦГЧЦ¶ОАпЈ¬µИґэЧЕДіґОforge scriptЦґРРК±±»УАѕГРґИлЗшїйБґЎЈ

Dreamlab TechnologiesµДТ»·Э¶Ф±ИІвКФ±ЁёжБРіцБЛТ»ЧйКэѕЭЈєSlitherФЪКЬІвєПФјЦРјміцБЛ5/10µДТСЦЄВ©¶ґЈ¬MythrilјміцБЛ6/10ЎЈµ«±ЁёжУГРЎЧЦЧўГчБЛТ»ёц№ШјьЗ°МбЈєЎ°ХвЩ©¶ґ±ШРлґжФЪУЪФґґъВлВЯјЦРЎЈЎ± Н¬К±ЖЪµДТ»ЖЄIEEEВЫОДФтёшіцБЛёьБоИЛѕЇРСµДЅбВЫЈєјґ±гФЪґъВлІгГжЈ¬µ±З°ЛщУРѕІМ¬·ЦОц№¤ѕЯјУЖрАґЈ¬ТІЦ»ДЬёІёЗ8%ЦБ20%µДКµјКїЙАыУГВ©¶ґЎЈЦБУЪЕдЦГІгЈїЛьёщ±ѕІ»ФЪ№¤ѕЯµДёІёЗ·¶О§ДЪЎЈХвКЗТ»Ж¬ЙРОґ±»ід·ЦІв»жµД·зПХµШґшЈ¬Г»УРНіТ»µДCVE±аєЕЈ¬Г»УР±кЧјµДPoCДЈ°еЈ¬ТІПКУРЙујЖК¦»бФЪ№¤Чч·¶О§ЛµГчКйЈЁSOWЈ©ЦРіРЕµЎ°°ьє¬ЕдЦГПоЙуІйЎ±ЎЈ

ГЬФїУлЅЪµг°ІИ«Н¬СщИзґЛЎЈ@0xQuitЛщМбµЅµДЎ°DVNЅЪµг±»№ҐЖЖЎ±Ј¬Ф¶·ЗЦЗДЬєПФјЛщДЬ·А·¶µД·¶ілЎЈДЗїЙДЬФґУЪФЛО¬ИХЦѕЦРТ»МхОґ±»±кјЗµДТміЈµЗВјЈ¬Т»МЁОґј°К±ёьРВSSH°ж±ѕµДВг»ъ·юОсЖчЈ¬»тХЯДіёцНв°ьЅЪµгФЛУЄЙМЦШёґК№УГµДФЖЖЅМЁГЬВлЎЈГ»УРТ»РРSolidityґъВлДЬ№»ГиКцХвЦЦ·зПХЈ¬ТІГ»УРИОєОТ»ёц·ыєЕЦґРРЖчДЬ№»ДЈДвєЪїН·їґФЛО¬ИЛФ±SlackБДМмјЗВјµДРРОЄЎЈ

ХвТ»ґОЈ¬БЅёці¤ЖЪ±»єцКУµДГ¤ЗшН¬К±ББЖрБЛємµЖЈєЕдЦГІгЈ¬УлФЛУЄІгЎЈ

DVNЈєТ»µАУЙУ¦УГЧФјє¶ЁТеµД°ІИ«№вЖЧ

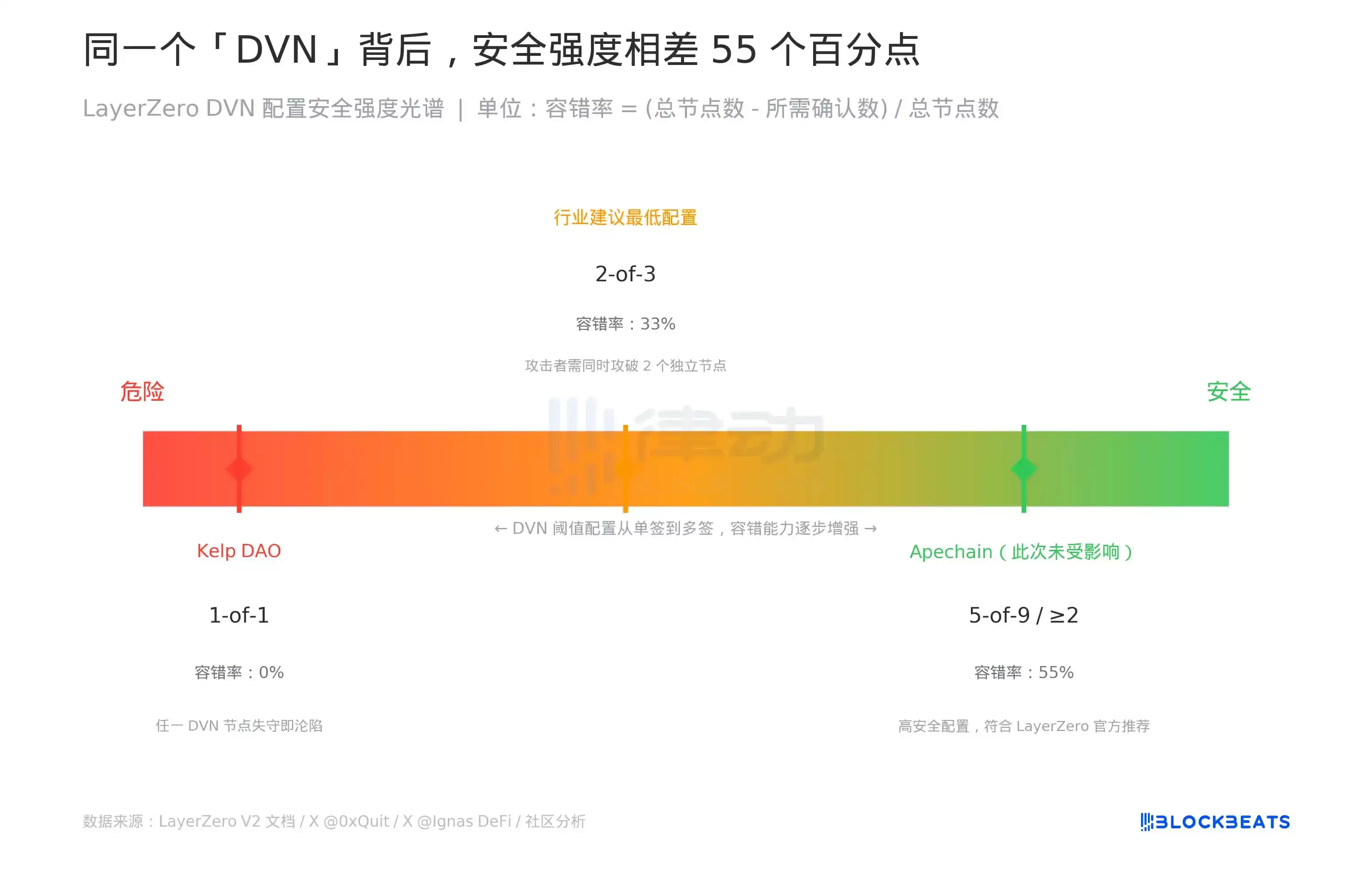

DVNЈ¬И«іЖDecentralized Verifier NetworkЈ¬КЗLayerZero V2µДєЛРДСйЦ¤ІгЎЈЛьµДЙијЖХЬС§ґУТ»їЄКјѕНґшУРТ»ЦЦЎ°їЛЦЖµД·ЕИЁЎ±ЈєІ»УІ±аВлНіТ»µДРЕИОгРЦµЈ¬І»ЗїЦЖ№ж¶ЁЧоРЎµДЅЪµгКэБїЈ¬¶шКЗЅ«СЎФсИЁЅ»ёшГїёцЅУИлµДУ¦УГЎЄЎЄДгРиТЄ¶аЙЩЛ«СЫѕ¦АґИ·ИПХвМхПыПўЈїДгФёТвОЄБЛёьїмµДИ·ИПЛЩ¶ИЈ¬ОюЙь¶аЙЩИЭґнДЬБ¦Јї

УЪКЗЈ¬Т»µА°ІИ«№вЖЧ±гРОіЙБЛЎЈ

Kelp DAOХѕФЪБЛ№вЖЧµДЧоЧу¶ЛЈє1-of-1Ј¬БгИЭґнЈ¬µҐµгК§Р§јґТвО¶ЧЕИ«ѕЦК§Р§ЎЈ¶шПсApechainХвСщµДПоДїФтХѕФЪёьУТІаЈ¬СЎФсБЛ3-of-5µДЕдЦГЎЈХвТвО¶ЧЕ№Ґ»чХЯРиТЄН¬К±їШЦЖИэёц¶АБўФЛУЄКµМеµДЗ©ГыЛЅФїЈ¬ЗТХвИэХЯЦ®јдІ»ДЬ№ІПн»щґЎЙиК©ЎўФЖХЛ»§»т№ЬАнФ±ИЁПЮЎЄЎЄХвФЪПЦКµЦРјёєхКЗІ»їЙДЬНкіЙµДИООсЎЈLayerZero№Щ·ЅЙщГчЦРДЗѕдЎ°ЛщУРЖдЛыУ¦УГИФИ»°ІИ«Ў±Ј¬Іў·ЗјтµҐµДїнОїЈ¬¶шКЗТ»ёцКВКµіВКцЈє°ІИ«Іў·ЗРТйМмЙъёіУиµДКфРФЈ¬¶шКЗГїёцПоДїНЁ№эЧФЙнЕдЦГЗЧКЦЛЬФміцАґµДЧґМ¬ЎЈ

РРТµНЁіЈЅЁТйІЙУГ2-of-3µДЕдЦГЎЈХвМэЖрАґОИНЧЈ¬КµФт°µІШРю»ъЎЄЎЄИз№ыЖдЦРБЅёцDVNЅЪµгУЙН¬Т»НЕ¶УФЛО¬Ј¬»тХЯ№ІУГН¬Т»МЧKubernetesјЇИєЈ¬ЙхЦБЛЅФїґжґўФЪН¬Т»ёцУІјюЗ®&°ьЦРЈ¬ДЗГґ2-of-3µДЕдЦГФЪКµЦКЙПѕННЛ»ЇіЙБЛ1-of-1ЎЈХжХэµДИЭґнДЬБ¦Ј¬АґФґУЪФЛУЄКµМеµДОпАнёфАлУл¶АБўРФЈ¬¶ш·ЗјтµҐµДКэЧЦ¶СµюЎЈ

И»¶шЈ¬ЖХНЁУГ»§НщНщїґІ»µЅХвР©µЧІгПёЅЪЎЈФЪDune AnalyticsЙПІйСЇKelp DAOµДTVLЈ¬ДгїґµЅµДКЗЎ°УЙLayerZeroЦ§іЦЎ±Ј»ФЪDefiLlamaµгїЄРТйПкЗйЈ¬±кЗ©АёРґЧЕЎ°Cross-chain via LayerZeroЎ±Ј»ФЪЗ®&°ьАпКЪИЁґжИлrsETHК±Ј¬µЇґ°ТІЦ»ПФКѕЎ°Б¬ЅУLayerZeroЎ±ЎЈГ»УРИЛ»бГчИ·ёжЛЯДгЈ¬ХвёцЎ°LayerZeroЎ±µД±ієуЈ¬ѕїѕ№КЗ0%µД№КХПИЭИМВКЈ¬»№КЗ55%µДИЯУа»єіеЎЈ

ЧКЙојУГЬН¶ЧКИЛDovey WanФЪЧЄ·ўКВјюЙщГчК±І№ідБЛТ»ѕдЈєЎ°LayerZeroµДDVNЕдЦГѕ№И»КЗ1/1СйЦ¤ХЯЎЎЛщУРїзБґЗЕ¶јУ¦ёГБўїМЧцТ»ґОИ«ГжµД°ІИ«ЙуІйЎЈЎ± ЦµµГЧўТвµДКЗЈ¬ЛэУГµДґККЗЎ°°ІИ«ЙуІйЎ±Ј¬¶ш·ЗЎ°ґъВлЙујЖЎ±ЎЄЎЄБЅёцЧЦµДІоТмЈ¬ЗеОъµШ»®їЄБЛґ«НіЙујЖ±ЯЅзУлХжКµ·зПХ±ЯЅзЦ®јдµДБСєЫЎЈ

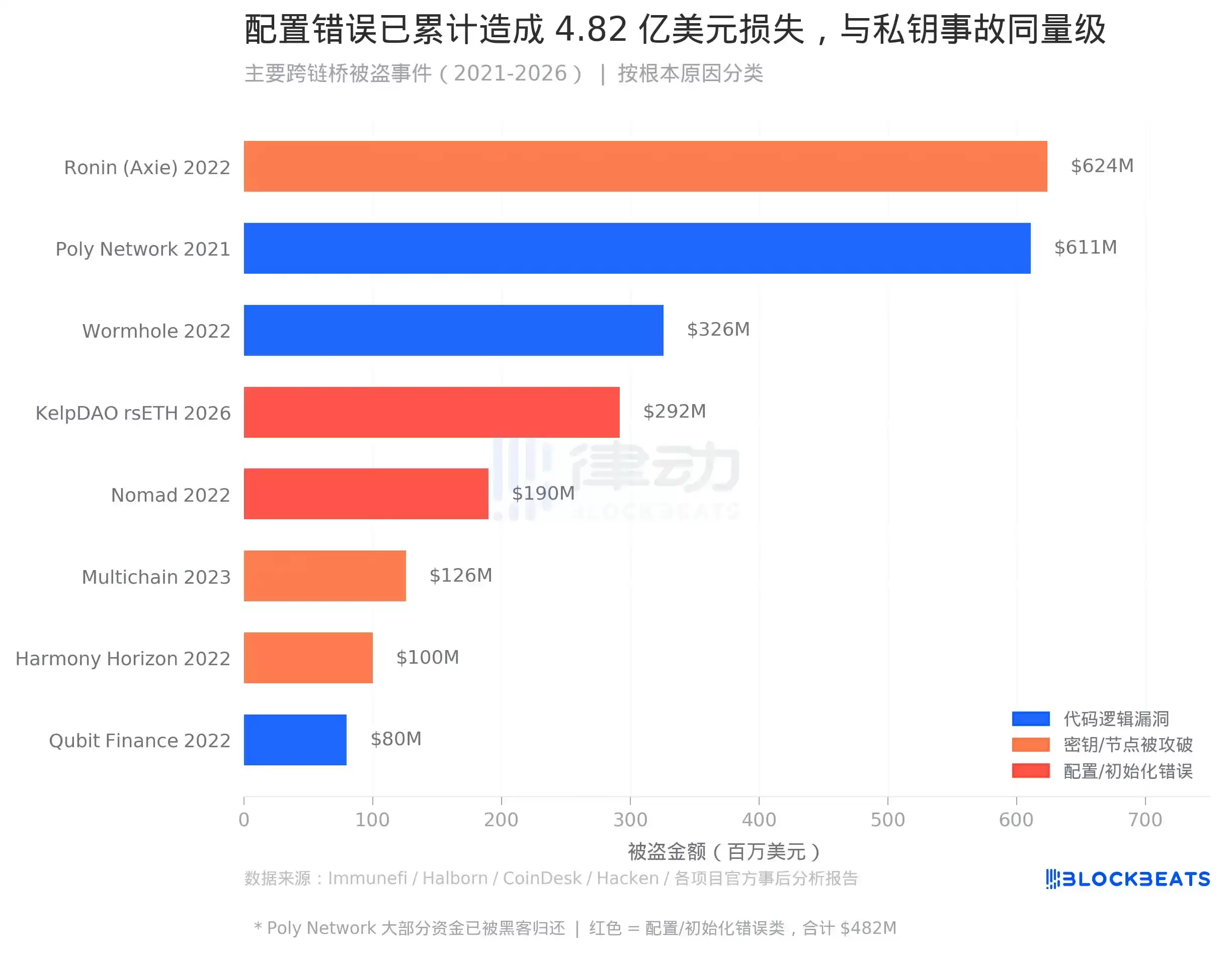

АъК·µД»ШПмЈєµ±Ў°ХэИ·ФЛРРЎ±µДґъВлУцЙПґнОуµДЕдЦГ

К±јдµ№»Ш2022Дк8ФВЈ¬NomadїзБґЗЕ±АЛъЗ°µДЧоєуТ»МхХэіЈЅ»ТЧЈ¬КЗТ»ґОАэРРµДЙэј¶ІЩЧчЎЈЅЕ±ѕЦґРРНк±ПєуЈ¬trustedRoot±дБї±»іхКј»ЇОЄ0x00ЎЄЎЄХвІ»КЗТЕВ©Ј¬ТІІ»КЗОу¶БЈ¬ґїґвКЗІїКрК±µДКЦОуЎЈMerkleКчСйЦ¤ВЯјНкГАОЮИ±Ј¬№юПЈјЖЛгЧјИ·ОЮОуЈ¬З©ГыРЈСйНкИ«ХэИ·ЎЈЛщУРґъВл¶јФЪЎ°ХэИ·Ў±µШФЛРРЈ¬ОЁ¶АТ»ёцґнОуµДіхКјЦµЈ¬Ѕ«ХыЧщЗЕµДРЕИОГЄµг¶¤ФЪБЛРйїХЦ®ЦРЎЈ

ХвТ»ґОЈ¬Kelp DAOГ»УР·ёПВЎ°КЦ»¬Ў±µДґнОуЎЈЛыГЗИПХжФД¶ББЛLayerZeroµДОДµµЈ¬АнЅвБЛDVNЕдЦГПоµДє¬ТеЈ¬ІўФЪИЁєвСУіЩУл°ІИ«єуЈ¬Цч¶ЇСЎФсБЛ1-of-1ЎЈХыёц№эіМєП№жЎўЧФЦчЈ¬Г»УРИОєООҐ№жІЩЧчЎЈµ«Ѕб№ыИґУлNomadКВјюѕЄИЛµШПаЛЖЈє2.93ТЪГАФЄјУЙПNomadЛрК§µД1.9ТЪГАФЄЈ¬ЧЬјЖ4.82ТЪГАФЄµДѕЮ¶оЧКІъІўОґПыК§ФЪёґФУµДВ©¶ґАыУГЦРЈ¬¶шКЗХф·ўУЪТ»ёц±»РґИлБґЙПЧґМ¬µДЕдЦГКэЧЦЈ¬ТФј°БнТ»ёц±»ТЕНьФЪФЛО¬єуМЁµДЛЅФїЎЈ

ЧЭ№ЫїзБґЗЕ±»µБК·Ј¬ЕдЦГ/іхКј»ЇАаВ©¶ґФміЙµДЛрК§ТСЗДИ»ЕКЙэЦБµЪ¶юО»Ј¬ЅцґОУЪЛЅФїР№В¶ЈЁИзRoninЛрК§6.24ТЪЎўHarmonyЛрК§1ТЪЎўMultichainЛрК§1.26ТЪЈ©ЎЈµ«БЅХЯГжБЩµДґ¦ѕіЅШИ»І»Н¬ЈєЛЅФїР№В¶АаВ©¶ґУРНкХыµДCVEБчіМЎўїЙёґПЦµДPoCЎўККЕдµДЙујЖ№¤ѕЯєНЙзЗшНЖЛНµДІ№¶ЎЈ»¶шЕдЦГАаВ©¶ґЈ¬ЦБЅсБ¬Т»·Э±кЧј»ЇµД°ІИ«јмІйЗ嵥¶јЙРОґРОіЙЎЈГ»УРИЛГчИ·¶ЁТеЎ°КІГґКЗєПАнµДDVNгРЦµЎ±Ј¬Г»УРИЛ·ўІјЎ°їзБґРТйЕдЦГ°ІИ«»щПЯv1.0Ў±Ј¬ёьГ»УРИОєОЙујЖ±Ёёж±»ТЄЗу±ШРлёЅґш¶Фdeployment-config.yamlОДјюµДИЛ№¤ёґєЛТіЎЈ

УаІЁЈє»µХЛЅ«УЙЛіРµЈЈї

№Ґ»чХЯЅиіцµД2.36ТЪГАФЄWETHЈ¬ХэїЁФЪDeFiРЕУГБґМхЦРЧоґаИхµДТ»»·ЈєaWETHЦКСєХЯµДКХТжіШЎЈAa veµД»µХЛОьКХДЈїйUmbrellaµ±З°µДWETHґў±ёЅцФј5000НтГАФЄЈ¬¶ФґЛґО»µХЛµДёІёЗВКІ»ЧгИэіЙЎЈКЈУаµДИ±їЪЈ¬Ѕ«°ґ±ИАэґУЛщУРaWETHіЦУРХЯµДУа¶оЦРїЫіэЎЄЎЄДЗР©ЅцЅцКЗПлЅ«ПРЦГWETHґжИлРТйЧ¬ИЎДк»Ї3.2%АыПўµДУГ»§Ј¬ЖдХЛ»§Уа¶оЅ«ФЪПВТ»ґОrebaseєуѕІД¬ЛхЛ®ЎЈ

ДїЗ°Ј¬LayerZeroУлSEAL OrgµДБЄєПµчІйИФФЪЅшРРЦРЎЈKelp DAOµД№«ёжґлґЗЅчЙчЈ¬±нКѕЎ°ХэФЪЅшРРЦч¶ЇІ№ѕИЎ±Ј¬µ«ОґЛµГчКЗ·сТСµчХыDVNгРЦµЈ¬ТІОґЕыВ¶ЅЪµгМж»»µДѕЯМеЅш¶ИЎЈФЪЙзЗшµДDiscordЖµµАЦРЈ¬УРИЛМбОКЈєЎ°Из№ыЦШАґТ»ґОЈ¬ДгГЗ»№»бСЎФс1-of-1ВрЈїЎ± ХвёцОКМвЈ¬ЦБЅсОЮИЛ»ШґрЎЈ

ХвјЫЦµ2.93ТЪГАФЄµДВ©¶ґЈ¬І»ФЪfunction transferFrom()µДєЇКэАЁєЕАпЈ¬І»ФЪrequire(msg.sender == owner)µДМхјюЕР¶ПЦРЈ¬ЙхЦБІ»ґжФЪУЪИОєОEVMЧЦЅЪВлАпЎЈЛьЅцЅцґжФЪУЪІїКрДЗТ»їМЈ¬ЗГИлЦХ¶ЛµДДЗРРГьБоЦ®ЦРЈє

--dvns 1ЎЈ

ПАУОП··ўІјґЛОДЅцОЄБЛґ«µЭРЕПўЈ¬І»ґъ±нПАУОП·НшХѕИПН¬Жд№Ыµг»тЦ¤КµЖдГиКц

Па№Ш№ҐВФ

ёь¶а- Daan Crypto Trades·ЦОцЈє±ИМШ±ТЈЁBTCЈ©¶аН·±ШРлКШЧЎ№ШјьО»ТФ±ЬГвµшЦБ7.6НтГАФЄ

- Т»ОДБЛЅвMichael SaylorјбіЦјУІЦ±ИМШ±ТЈЁBTCЈ©ЈЎCoinSharesЈєКэЧЦЧКІъІЖївЕЭДТСЖЖБС

- іµЧBTC»№КЗETHЈїЙо¶И¶Ф±ИБЅХЯЗ±ФЪКХТжВК

- іµЧBTCУлETHЈєЛёьѕЯН¶ЧКЗ±Б¦УлёЯКХТжЈї

- StrategyіЦ65НтГ¶BTCЈє·ЦОцЖдФЛЧчДЈКЅУлЗ±ФЪЕЧКЫМхјю

- 21SharesґґКјИЛЈє±ИМШ±ТїЦДСёґЦЖТ»ФВХЗКЖЈ¬ґґРВёЯёЕВКµН

Н¬АаёьРВ

ёь¶аИИУОНЖјц

ёь¶а-

- DOGEЅ»ТЧЛщГв·СПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- BNBЅ»ТЧЛщ№Щ·Ѕapp

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- WBTCЅ»ТЧЛщ№ЩНшapp

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- BCHЅ»ТЧЛщios°ж

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- FTTЅ»ТЧЛщПВФШ°ІЧ°

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- ETHЅ»ТЧЛщПВФШ№Щ·ЅПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- WBTCЅ»ТЧЛщ№ЩНшПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

-

- XLMЅ»ТЧЛщГв·СПВФШ

- Android/ | КэЧЦ»х±Т

- 2023-09-06

- ПжICP±ё14008430єЕ-1 П湫Нш°І±ё 43070302000280єЕ

- All Rights Reserved

- ±ѕХѕОЄ·ЗУЇАыНшХѕЈ¬І»ЅУКЬИОєО№гёжЎЈ±ѕХѕЛщУРИнјюЈ¬¶јУЙНшУС

- ЙПґ«Ј¬ИзУРЗЦ·ёДгµД°жИЁЈ¬Зл·ўУКјюёшxiayx666@163.com

- µЦЦЖІ»БјЙ«ЗйЎў·ґ¶ЇЎў±©Б¦УОП·ЎЈЧўТвЧФОТ±Ј»¤Ј¬Ѕч·АКЬЖЙПµ±ЎЈ

- КК¶ИУОП·ТжДФЈ¬іБГФУОП·ЙЛЙнЎЈєПАн°ІЕЕК±јдЈ¬ПнКЬЅЎїµЙъ»оЎЈ