mysql如何防止恶意SQL注入攻击_环境配置与安全插件安装

来源:互联网 2026-04-22 09:29:01MySQL安全加固:从参数化查询到服务端配置的完整防线 在防范SQL注入攻击时,许多开发者可能仍停留在“进行转义”的认知层面。然而,攻击技术已不断演进,传统的防御方法不仅效果有限,甚至可能引入新的风险。构建真正的安全体系,需要建立从应用程序代码到数据库服务器配置的完整防护链。 为何 mysql_re

MySQL安全加固:从参数化查询到服务端配置的完整防线

在防范SQL注入攻击时,许多开发者可能仍停留在“进行转义”的认知层面。然而,攻击技术已不断演进,传统的防御方法不仅效果有限,甚至可能引入新的风险。构建真正的安全体系,需要建立从应用程序代码到数据库服务器配置的完整防护链。

长期稳定更新的攒劲资源: >>>点此立即查看<<<

为何 mysql_real_escape_string 已失效?警惕过时的防御方案

一个关键的事实是:在当前的网络安全环境下,依赖mysql_real_escape_string这类函数来防止SQL注入,其防护作用已非常薄弱。该函数自PHP 5.5起已被弃用,并在PHP 7.0后被移除。更重要的是,其防御机制本身存在多种可被利用的漏洞,例如单引号逃逸、宽字节注入以及精心设计的二次注入攻击。

那么,真正有效的解决方案是什么?答案是:参数化查询(预编译语句)。但需要注意的是,仅仅使用参数化查询的语法形式并不足够,确保其驱动和执行方式的正确性至关重要。

- 无论是MySQLi还是PDO扩展,都支持预处理语句功能。但这里存在一个常见误区:PDO默认启用了

ATTR_EMULATE_PREPARES选项。这意味着“预处理”实际上是在PHP客户端层面进行的字符串拼接与转义,然后将完整的SQL语句发送给数据库。这在安全本质上与手动转义并无区别,未能建立有效防线。 - 正确的做法是必须显式关闭模拟预处理模式:将

PDO::ATTR_EMULATE_PREPARES设置为false,强制由MySQL服务器端执行真正的预处理。 - 同样,应避免使用

mysqli_real_escape_string处理用户输入后再拼接SQL语句。即使函数调用成功,这种模式本身已将系统置于风险之中。

确保PDO预处理生效:关闭模拟模式是关键步骤

建议检查线上项目的数据库连接配置。许多项目虽然使用了PDO,但连接配置中可能仍保持PDO::ATTR_EMULATE_PREPARES = true的默认状态。在这种情况下,即使代码中调用了$stmt->execute([':id' => $_GET['id']]),底层仍由PHP进行字符串拼接,MySQL服务端无法识别其为预处理请求,注入风险依然存在。

- 以下是一个正确的PDO连接初始化示例:

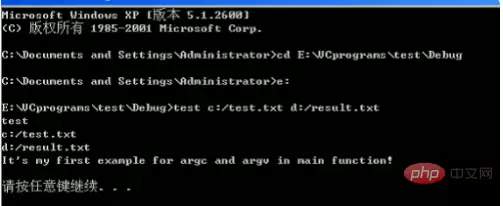

$pdo = new PDO($dsn, $user, $pass, [ PDO::ATTR_EMULATE_PREPARES => false, PDO::ATTR_ERRMODE => PDO::ERRMODE_EXCEPTION ]); - 如何验证配置是否生效?可以尝试执行

$pdo->prepare("SELECT ")。如果抛出类似SQLSTATE[HY000]: General error的异常,这通常是一个积极的信号,表明服务端预处理正在工作;如果未报错,则很可能仍处于客户端模拟模式。 - 需要注意的是,MySQL 5.7及以上版本通常默认支持服务端预处理,但某些低版本或特殊配置(例如将

max_prepared_stmt_count参数设为0)可能导致数据库静默回退到模拟模式,在部署时应予以确认。

输入过滤不能替代防注入:intval() 与 filter_var() 的辅助角色

对于ID这类整数字段,使用intval($_GET['id'])进行过滤看似安全。但挑战在于业务逻辑会不断演变。当前可能只是一个简单的WHERE id=条件,未来可能会扩展出动态的ORDER BY或LIMIT子句。在这些场景下,简单的类型转换将完全失效。对于字符串字段,试图通过trim()或正则表达式替换几个“危险关键词”来防御,更是不可靠的做法。

- 动态排序(ORDER BY):数据库列名本身无法被参数化。最可靠的方案是建立严格的白名单机制,只允许预定义的几个字段,例如

['created_at', 'status', 'score']。 - 分页限制(LIMIT):偏移量和数量虽然可以使用

intval()处理,但必须附加额外的逻辑判断,确保数值非负,并设置合理的上限(例如min($offset, 10000))。 - 一个核心原则是:任何需要动态拼接到SQL语句中的部分,无论是表名、列名还是SQL关键字,都不能依赖“看起来像数字”或“不含单引号”这类模糊判断,必须通过严格的白名单进行校验。

MySQL服务端安全配置:sql_mode 与账户权限管理

首先需要明确:MySQL并没有一个官方的“安全插件”作为万能解决方案。所谓的安全加固,本质上是对数据库配置和权限体系的全面优化与收紧。

- 严格SQL模式(sql_mode):建议在

my.cnf配置文件中设置sql_mode = STRICT_TRANS_TABLES,NO_AUTO_CREATE_USER,NO_ENGINE_SUBSTITUTION。其中,STRICT_TRANS_TABLES尤为重要,它能阻止隐式的数据类型转换,避免利用类型转换进行的注入绕过。 - 最小权限原则:为业务数据库账号分配权限时必须遵循此原则。通常应禁止

FILE、PROCESS、SUPER这类高危权限。更进一步,可以实现读写账号分离,写操作账号甚至不应拥有对整个数据库的SELECT权限。 - 禁用高危功能:通过启动参数

--secure-file-priv=/dev/null,可以禁用LOAD_FILE()和SELECT ... INTO OUTFILE等可能用于读取服务器文件的功能。

最后,有两个极易被忽略的“安全死角”:多语句执行(mysqli_multi_query)和存储过程中动态拼接SQL。在这两种场景下,即便是参数化查询也难以提供保护。防御的关键在于从设计源头规避风险,不应将SQL语句组装的责任下放到数据访问层,而应在业务逻辑层就完成严格的输入控制和结构定义。这才是构建稳固数据库安全防线的根本所在。

侠游戏发布此文仅为了传递信息,不代表侠游戏网站认同其观点或证实其描述