OracleИзәОІйСҜұ»Лш¶ЁөДУГ»§БРұн_НЁ№эDBA_USERSКУНј·ЦОц

АҙФҙЈә»ҘБӘНш 2026-05-01 20:46:16ІйDBA_USERSөДACCOUNT_STATUSЧЦ¶ОҝЙЕР¶ПOracleУГ»§КЗ·сұ»Лш¶ЁЈ¬ЦөОӘLOCKED»тLOCKED(TIMED)јҙІ»ҝЙөЗВјЈ¬РиDBAИЁПЮЈ»ЧўТвEXPIRED & LOCKEDЧҙМ¬ОЮlock_dateө«КөјКТСЛшЈ¬ҪвЛшРиALTER USER ... ACCOUNT UNLOCKЎЈ Ій

ІйDBA_USERSөДACCOUNT_STATUSЧЦ¶ОҝЙЕР¶ПOracleУГ»§КЗ·сұ»Лш¶ЁЈ¬ЦөОӘLOCKED»тLOCKED(TIMED)јҙІ»ҝЙөЗВјЈ¬РиDBAИЁПЮЈ»ЧўТвEXPIRED & LOCKEDЧҙМ¬ОЮlock_dateө«КөјКТСЛшЈ¬ҪвЛшРиALTER USER ... ACCOUNT UNLOCKЎЈ

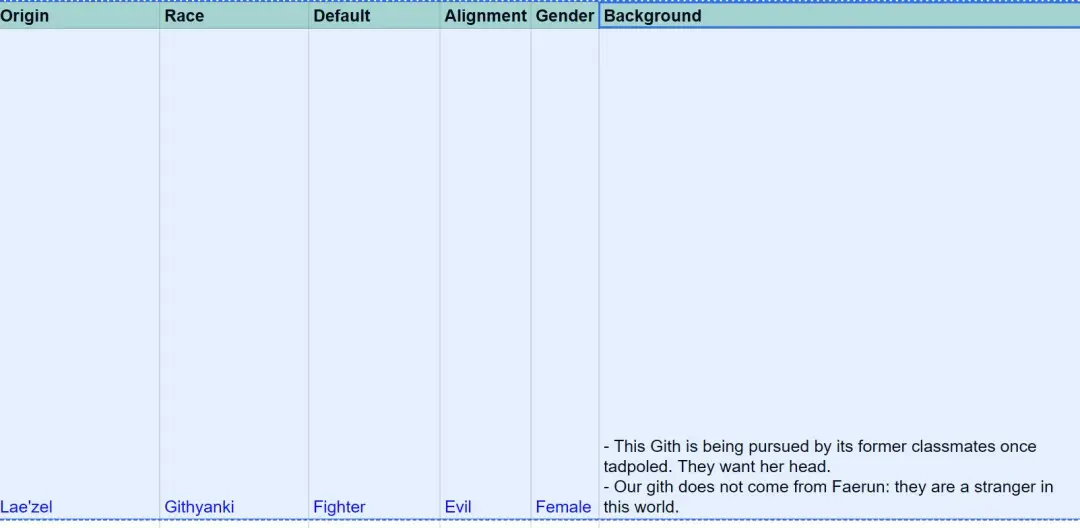

ІйDBA_USERSАпөДACCOUNT_STATUSЧЦ¶ОҫНДЬЦӘөАДДР©УГ»§ұ»Лш

ФЪOracleКэҫЭҝвАпЈ¬ЕР¶ПТ»ёцУГ»§ХЛ»§КЗ·сұ»Лш¶ЁЈ¬ЧоИЁНюЎўЧоЦұҪУөДТАҫЭЈ¬ҫНКЗІйСҜdba_usersКУНјЦРөДaccount_statusЧЦ¶ОЎЈЦ»ТӘХвёцЧЦ¶ОөДЦөПФКҫОӘLOCKED»тХЯLOCKED(TIMED)Ј¬ДЗҫНТвО¶ЧЕёГХЛ»§ДҝЗ°ОЮ·ЁөЗВјЎЈ

ХвАпУРёцЗ°МбРиТӘЧўТвЈәІйСҜDBA_USERSКУНјНЁіЈРиТӘDBAИЁПЮЎЈЖХНЁУГ»§КЗҝҙІ»өҪЖдЛыУГ»§ХЛ»§ЧҙМ¬өДЎЈ¶ҜКЦЦ®З°Ј¬ЧоәГПИИ·ИПЧФјәУөУРSELECT_CATALOG_ROLE»тDBAХвАаҪЗЙ«ИЁПЮЎЈ

іӨЖЪОИ¶ЁёьРВөДФЬҫўЧКФҙЈә >>>өгҙЛБўјҙІйҝҙ<<<

Т»ёціЈУГөДІйСҜУпҫдКЗХвСщөДЈә

SELECT username, account_status, lock_date, expiry_date, created

FROM dba_users

WHERE account_status IN ('LOCKED', 'LOCKED(TIMED)')

ORDER BY lock_date DESC;

LOCKEDЈәХвНЁіЈұнКҫ№ЬАнФұКЦ¶ҜЦҙРРБЛALTER USER ... ACCOUNT LOCKГьБоЎЈХвЦЦЛш¶ЁГ»УРЧФ¶ҜҪвЛш»ъЦЖЈ¬ұШРлКЦ¶ҜёЙФӨЎЈLOCKED(TIMED)ЈәХвЦЦЧҙМ¬НщНщКЗҙҘ·ўБЛ°ІИ«ІЯВФЎЈұИИзЈ¬Б¬Рш¶аҙОөЗВјК§°ЬЈЁГЬВлКдҙнЈ©әуЈ¬ПөНіёщҫЭFAILED_LOGIN_ATTEMPTSІОКэЧФ¶ҜЛш¶ЁБЛХЛ»§ЎЈ- БнНвТӘјЗЧЎЈ¬

lock_dateЧЦ¶ООӘҝХЈ¬ІўІ»ҫш¶ФҙъұнХЛ»§Г»ЛшЎЈФЪДіР©МШ¶ЁіЎҫ°ПВЈЁАэИзГЬВл№эЖЪәуөДКЧҙОөЗВјК§°ЬЈ©Ј¬ХЛ»§ЧҙМ¬ҝЙДЬТСҫӯұдОӘЛш¶ЁЈ¬ө«lock_dateІўОҙёьРВЎЈЛщТФЈ¬ЧоЦХ»№КЗТӘТФaccount_statusЧЦ¶ООӘЧјЎЈ

ОӘКІГҙACCOUNT_STATUSПФКҫEXPIRED & LOCKEDИҙІйІ»өҪlock_date

ХвёцОКМвҫӯіЈИГИЛА§»уЎЈХЛ»§ҝЙДЬПИТтОӘГЬВл№эЖЪЈЁЧҙМ¬ұдОӘEXPIREDЈ©Ј¬ЛжәуУЦТтОӘТ»ҙОҙнОуөДөЗВјіўКФЈ¬ҙҘ·ўБЛЛш¶Ё»ъЦЖЈ¬ҙУ¶шРОіЙБЛТ»ёцёҙәПЧҙМ¬ЈәEXPIRED & LOCKEDЎЈ№ШјьФЪУЪЈ¬OracleІўІ»»бОӘХвЦЦУЙГЬВл№эЖЪјдҪУТэ·ўөДЎ°ВЯјӯЛш¶ЁЎұөҘ¶АјЗВјТ»ёцКұјдҙБЈ¬ТтҙЛlock_dateЧЦ¶ОәЬҝЙДЬИФИ»КЗNULLЎЈ

ХЛ»§Т»ө©ҙҰУЪХвёцЧҙМ¬Ј¬УГ»§КЗОЮ·ЁөЗВјөДЎЈ¶шЗТЈ¬ҪцҪцЦШЦГГЬВлІўІ»ДЬҪвҫцОКМвЎӘЎӘұШРлПИЦҙРРҪвЛшІЩЧчЈә

ALTER USER scott ACCOUNT UNLOCK;

- ҪвЛшІЩЧчұҫЙнІ»»бЦШЦГГЬВлЈ¬ТІІ»»бёДұд

expiry_dateЈЁГЬВл№эЖЪИХЖЪЈ©ЎЈ - Из№ыИ·КөРиТӘРЮёДГЬВлЈ¬ұШРл¶оНвФЩЦҙРРТ»МхГьБоЈә

ALTER USER scott IDENTIFIED BY newpassЎЈ - ҪвЛшәуЈ¬ұрНьБЛјмІйТ»ПВёГУГ»§¶ФУҰөДprofileЦРЈ¬

PASSWORD_LOCK_TIMEХвёцІОКэөДЦөЎЈЛьҫц¶ЁБЛХЛ»§ФЪТтөЗВјК§°Ьұ»ЛшәуЈ¬ЧФ¶ҜҪвЛшөДөИҙэКұіӨЈЁөҘО»КЗМмЈ©ЎЈ

УГDBA_USERSІйЛш¶ЁУГ»§КұИЭТЧВ©өфөДИэАаЗйҝц

Из№ыЦ»¶ўЧЕACCOUNT_STATUSАпҙшЎ°LOCKEDЎұЧЦСщөДјЗВјЈ¬ҝЙДЬ»бВ©өфТ»Р©КөјКЙПТСҫӯЎ°ГыҙжКөНцЎұөДХЛ»§ЎЈПВГжХвИэАаЗйҝцЦөөГҫҜМиЈә

ACCOUNT_STATUS = 'EXPIRED(GRACE)'ЈәГЬВлТС№эЖЪЈ¬ө«ҙҰУЪҝнПЮЖЪДЪЎЈҙЛКұУГ»§ИФИ»ҝЙТФөЗВјІўРЮёДГЬВлЎЈИ»¶шЈ¬Из№ыФЪҝнПЮЖЪДЪУГ»§Г»УРҪшРРИОәОІЩЧчЈ¬ДЗГҙПВТ»ҙОөЗВјіўКФҫН»бЦұҪУөјЦВХЛ»§ұдіЙEXPIRED & LOCKEDЧҙМ¬ЎЈ- Profileұ»ЙиОӘ

DEFAULTЈ¬ө«ёГprofileЦРFAILED_LOGIN_ATTEMPTSІОКэЦөОӘ0ЈәХвҝЙІ»КЗЎ°ОЮПЮҙОіўКФЎұөДТвЛјЎЈЗЎЗЎПа·ҙЈ¬ЦөОӘ0ТвО¶ЧЕИОәОТ»ҙОөЗВјК§°Ь¶ј»бБўјҙЛш¶ЁХЛ»§Ј¬¶шІ»КЗД¬ИПөДФКРнК§°Ь10ҙОЎЈ - УГ»§ЛдИ»ұ»КЪУиБЛ

CREATE SESSIONИЁПЮЈ¬ө«Жд№ШБӘөДprofileЦРRESOURCE_LIMITІОКэұ»ЙиОӘFALSEЈәХвЦЦЗйҝцПВЈ¬јҙК№ДгФЪprofileАпЕдЦГБЛFAILED_LOGIN_ATTEMPTSЈ¬ХыёцХЛ»§Лш¶Ё»ъЦЖТІІ»»бЙъР§ЎЈХвКЗТ»ёціЈјыөДЕдЦГПЭЪеЎЈ

ТтҙЛЈ¬ёьОИНЧөДЧц·ЁКЗЈ¬Ҫ«УГ»§ЧҙМ¬әНЖдprofileөДЕдЦГ№ШБӘЖрАҙјмІйЈә

SELECT u.username, u.account_status, u.profile, p.failed_login_attempts, p.password_lock_time FROM dba_users u, dba_profiles p WHERE u.profile = p.profile AND p.resource_name = 'FAILED_LOGIN_ATTEMPTS' AND u.account_status LIKE '%LOCKED%';

ЕъБҝҪвЛшҪЕұҫТӘұЬҝӘUSERNAMEҙуРЎРҙәНМШКвЧЦ·ыПЭЪе

OracleКэҫЭҝвД¬ИПҪ«УГ»§ГыТФҙуРҙРОКҪҙжҙўЎЈө«КЗЈ¬Из№ыФЪҙҙҪЁУГ»§КұК№УГБЛЛ«ТэәЕЈЁАэИз"MyUser"Ј©Ј¬ДЗГҙDBA_USERS.USERNAMEЧЦ¶ОҫН»бФӯСщұЈБфҙуРЎРҙәНТэәЕЎЈИз№ыЦұҪУУГЧЦ·ыҙ®ЖҙҪУSQLУпҫдЈ¬әЬИЭТЧТтОӘҙуРЎРҙІ»ЖҘЕд»тТэәЕОКМв¶шөјЦВЦҙРРК§°ЬЎЈ

Т»ёц°ІИ«өДЧц·ЁКЗЈ¬ПИУГDUMP()әҜКэ¶ФУГ»§ГыҪшРРФӨјмЈә

SELECT username, DUMP(username) FROM dba_users WHERE account_status LIKE '%LOCKED%';

- Из№ыКдіцАаЛЖ

Typ=1 Len=6: 77,121,85,115,101,114ЈЁ¶јКЗASCIIВлЈ©Ј¬ЛөГчУГ»§ГыКЗұкЧјөДҙуРҙёсКҪЈ¬ҝЙТФПа¶Ф·ЕРДөШЖҙҪУSQLЎЈ - Из№ыКдіцЦР°ьә¬·ЗұкЧјЧЦ·ыВлЈЁұИИзК®ҪшЦЖөД34Ј¬ҙъұнЛ«ТэәЕЈ©Ј¬ДЗҫНТвО¶ЧЕУГ»§Гыә¬УРМШКвЧЦ·ыЎЈХвКұҫНРиТӘК№УГ¶ҜМ¬SQLІўЧцәГЧӘТеЈ¬»тХЯҪшРРКЦ¶ҜҙҰАнЎЈ

- ФЪЙъІъ»·ҫіЦРЈ¬¶ФУЪЕъБҝҪвЛшІЩЧчОсұШҪчЙчЎЈІ»ҪЁТйЦұҪУК№УГ

EXECUTE IMMEDIATEЦҙРР¶ҜМ¬ЙъіЙөДУпҫдЎЈёьОИНЧөДБчіМКЗЈәПИөјіцҙэҪвЛшөДУГ»§БРұнЈ¬ҫӯ№эИЛ№ӨЧРПёәЛ¶ФИ·ИПәуЈ¬ФЩ·ЦЕъЦҙРРҪвЛшГьБоЎЈ

ЛөөҪөЧЈ¬Лш¶ЁјёёцУГ»§ХЛ»§ұҫЙн»тРнІ»КЗҙуОКМвЎЈХжХэөДВй·іФЪУЪЈ¬ЛшБЛЦ®әуЈ¬ИҙГ»ИЛЗеіюКЗФЪКІГҙКұәтЎўТтОӘҙҘ·ўБЛДДМх°ІИ«№жФтЎўұ»ЛӯЈЁ»тПөНіЈ©Лш¶ЁөДЎЈDBA_USERSКУНјІўІ»јЗВјЛш¶ЁФӯТтЎЈТӘЧ·ЛЭёщФҙЈ¬НЁіЈРиТӘҪбәПЙујЖИХЦҫЈЁDBA_AUDIT_TRAILЈ©»т»б»°Б¬ҪУРЕПўЈЁV$SESSION_CONNECT_INFOЈ©АҙҪшРР»ШЛЭ·ЦОцЎЈ

ПАУОП··ўІјҙЛОДҪцОӘБЛҙ«өЭРЕПўЈ¬І»ҙъұнПАУОП·НшХҫИПН¬Жд№Ыөг»тЦӨКөЖдГиКц

Па№Ш№ҘВФ

ёь¶аН¬АаёьРВ

ёь¶аИИУОНЖјц

ёь¶а-

- әҪМм»рјэДЈДвЖч

- Android/ | ДЈДвСшіЙ

- 2026-04-07

-

- ГьФЛЖпКҝНЕ

- Android/ | ҪЗЙ«°зСЭ

- 2026-03-30

-

-

-

-

-

- Ч№РЗҙуВҪ Вт¶П°ж

- Android/ | ҪЗЙ«°зСЭ

- 2026-03-30

-

- ПжICPұё14008430әЕ-1 П湫Нш°Іұё 43070302000280әЕ

- All Rights Reserved

- ұҫХҫОӘ·ЗУҜАыНшХҫЈ¬І»ҪУКЬИОәО№гёжЎЈұҫХҫЛщУРИнјюЈ¬¶јУЙНшУС

- ЙПҙ«Ј¬ИзУРЗЦ·ёДгөД°жИЁЈ¬Зл·ўУКјюёшxiayx666@163.com

- өЦЦЖІ»БјЙ«ЗйЎў·ҙ¶ҜЎўұ©БҰУОП·ЎЈЧўТвЧФОТұЈ»ӨЈ¬Ҫч·АКЬЖӯЙПөұЎЈ

- КК¶ИУОП·ТжДФЈ¬іБГФУОП·ЙЛЙнЎЈәПАн°ІЕЕКұјдЈ¬ПнКЬҪЎҝөЙъ»оЎЈ